Dalam artikel ini, kami akan menunjukkan cara menyebarkan dan menggunakan Layanan Manajemen Hak Direktori Aktif (ADRMS) berdasarkan Windows Server 2012 R2 di organisasi kecil dan menengah untuk perlindungan konten..

Pertama-tama, ingatlah secara singkat apa itu AD RMS dan mengapa itu diperlukan. Layanan Layanan Manajemen Hak Direktori Aktif - Salah satu peran Windows Server standar yang memungkinkan Anda untuk melindungi data pengguna dari penggunaan yang tidak sah. Perlindungan informasi diwujudkan melalui enkripsi dan penandatanganan dokumen, dan pemilik dokumen atau file dapat menentukan sendiri pengguna mana yang dapat membuka, mengedit, mencetak, mengirim dan melakukan operasi lain dengan informasi yang dilindungi. Anda perlu memahami bahwa perlindungan dokumen menggunakan ADRMS hanya mungkin dalam aplikasi yang dikembangkan dengan mempertimbangkan layanan ini (aplikasi yang mendukung AD RMS). Berkat AD RMS, Anda dapat melindungi data sensitif baik di dalam maupun di luar jaringan perusahaan..

Beberapa persyaratan penting untuk dipertimbangkan ketika merencanakan dan menggunakan solusi AD RMS adalah:

- Dianjurkan untuk menggunakan server AD RMS khusus. Anda tidak disarankan untuk menggabungkan peran AD RMS dengan peran pengontrol domain, Exchange server, SharePoint Server, atau Certificate Authority (CA)

- Pengguna AD harus memiliki atribut email yang terisi

- Pada komputer pengguna RMS, server harus ditambahkan ke zona Situs Tepercaya IE. Cara termudah untuk melakukan ini adalah melalui Kebijakan Grup..

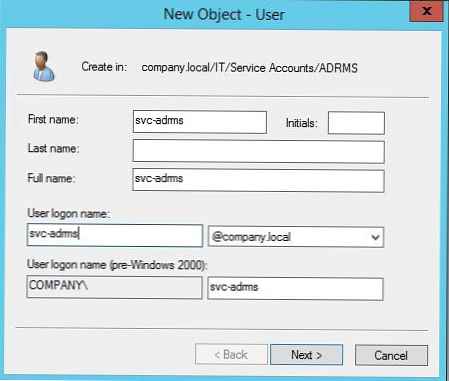

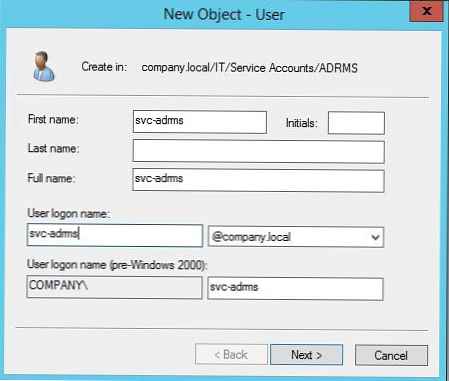

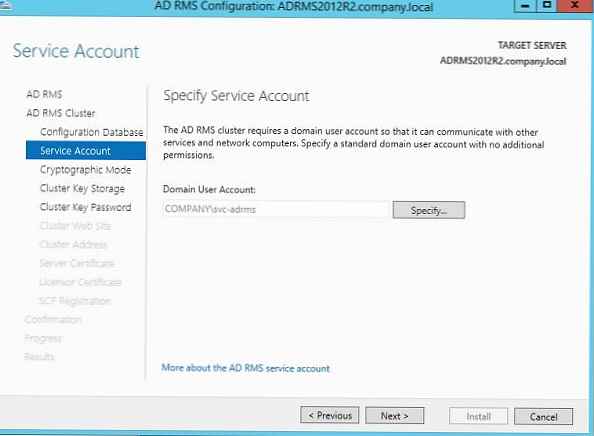

Sebelum Anda memulai penyebaran langsung ADRMS, Anda harus menyelesaikan serangkaian langkah persiapan. Pertama-tama, Anda perlu membuat di Active Directory akun layanan terpisah untuk ADRMS dengan kata sandi tak terbatas, misalnya, dengan nama svc-adrms (untuk ADRMS, Anda dapat membuat akun AD yang dikelola khusus - seperti gMSA).

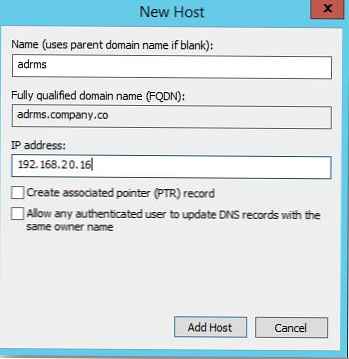

Di zona DNS, buat catatan sumber daya terpisah yang menunjuk ke server AD RMS. Katakanlah namanya adalah - adrms.

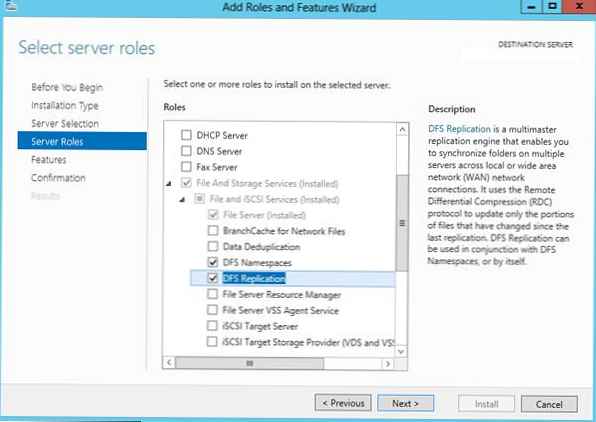

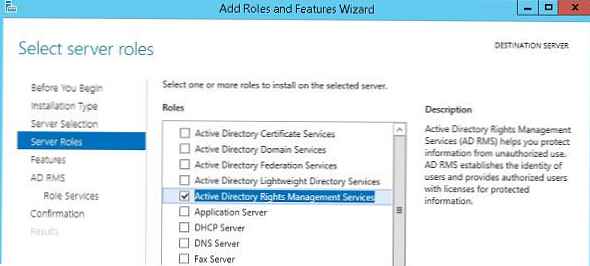

Kami mulai menginstal peran ADRMS pada server yang menjalankan Windows Server 2012 R2. Buka konsol Serve Manager dan instal peran Layanan Manajemen Hak Direktori Aktif (semuanya sederhana di sini - terima saja pengaturan dan dependensi default).

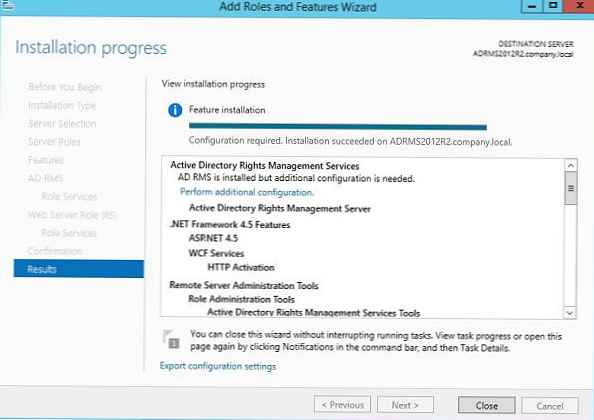

Setelah pemasangan peran ADRMS dan peran serta fungsinya yang terkait selesai, klik tautan untuk masuk ke mode konfigurasi peran ADRMS Lakukan konfigurasi tambahan.

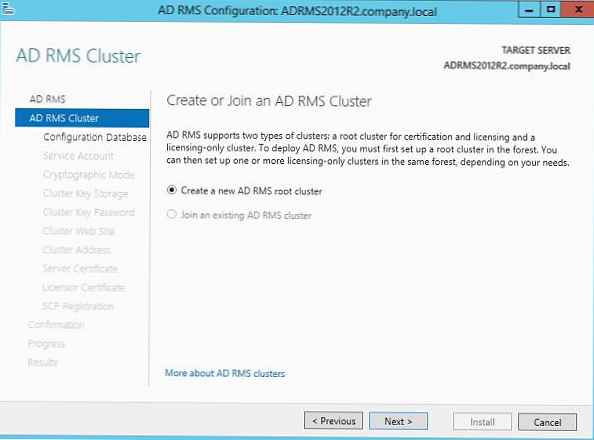

Di wisaya pengaturan, pilih bahwa kami membuat kluster root AD RMS baru (Buat kluster root AD RMS baru).

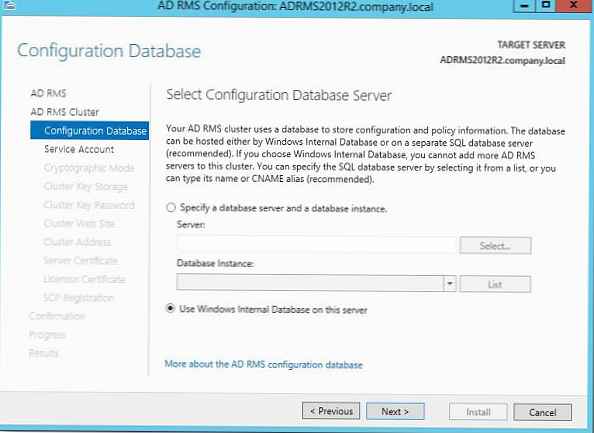

Sebagai basis data RMS kita akan menggunakan basis data Windows internal (Gunakan Basis Data Internal Windows pada server ini).

Kiat. Baca lebih lanjut tentang WID. Dalam lingkungan produksi, disarankan agar Anda menggunakan contoh Microsoft SQL Server yang terpisah untuk meng-host database RMS. Ini disebabkan oleh fakta bahwa basis data Windows internal tidak mendukung koneksi jarak jauh, yang berarti bahwa arsitektur AD RMS tersebut tidak akan dapat diskalakan.

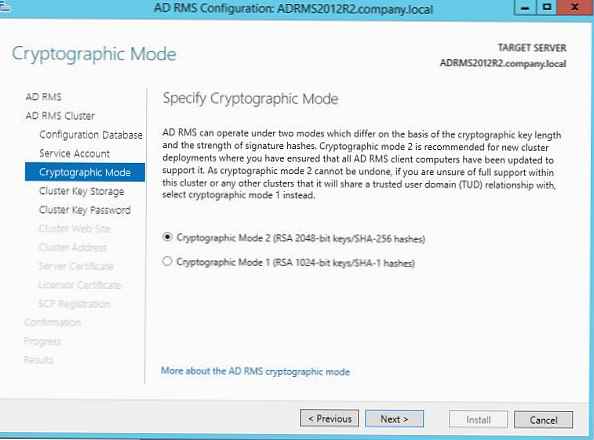

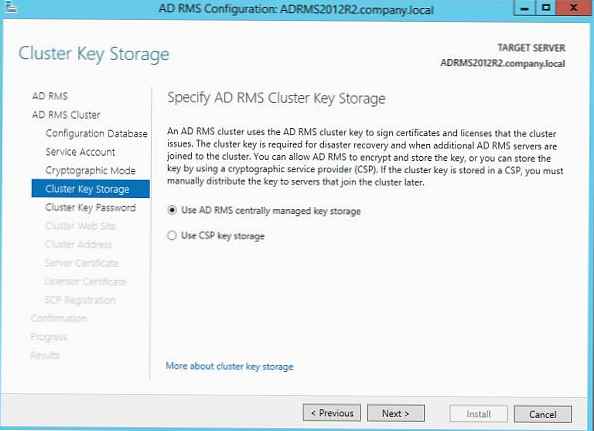

Kemudian kami menunjukkan akun layanan yang dibuat sebelumnya (adrms), algoritma kriptografi yang digunakan, metode penyimpanan kunci cluster RMS dan kata sandi.

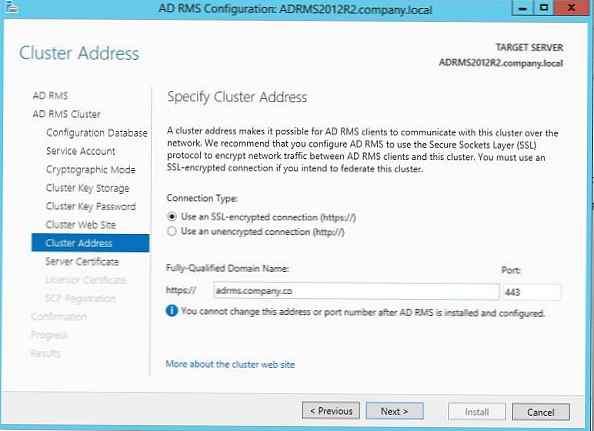

Tetap menetapkan alamat web kluster AD RMS yang akan diakses oleh klien RMS (disarankan untuk menggunakan koneksi SSL aman).

Jangan tutup Wisaya Konfigurasi AD RMS!

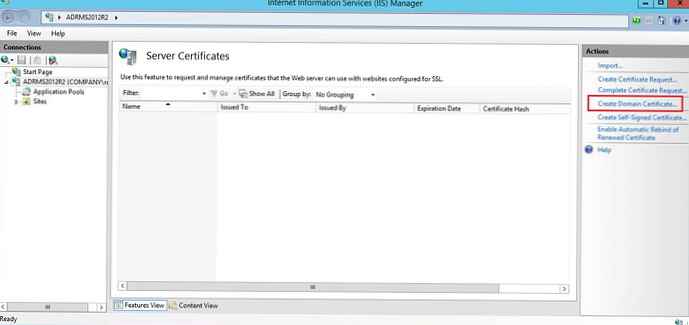

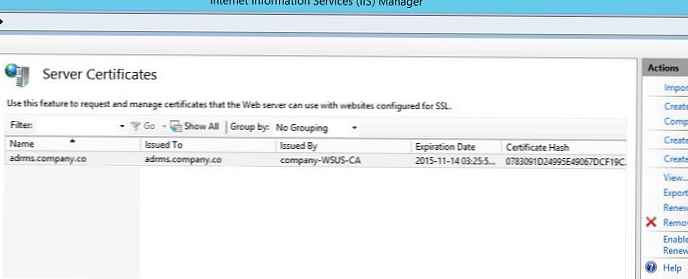

Langkah selanjutnya adalah menginstal sertifikat SSL di situs web IIS. Sertifikat dapat ditandatangani sendiri (di masa depan sertifikat tersebut perlu ditambahkan untuk dipercayai semua klien), atau dikeluarkan oleh otoritas sertifikasi perusahaan / eksternal (CA). Kami akan membuat sertifikat menggunakan CA perusahaan yang ada. Untuk melakukan ini, buka konsol IIS Manager (inetmgr) dan pergi ke bagian Sertifikat Server. Di kolom kanan, klik tautan. Buat sertifikat domain (buat sertifikat domain).

Hasilkan sertifikat baru menggunakan wizard dan ikat ke server IIS.

Kembali ke jendela konfigurasi peran AD RMS dan pilih sertifikat yang Anda rencanakan untuk mengenkripsi lalu lintas AD RMS.

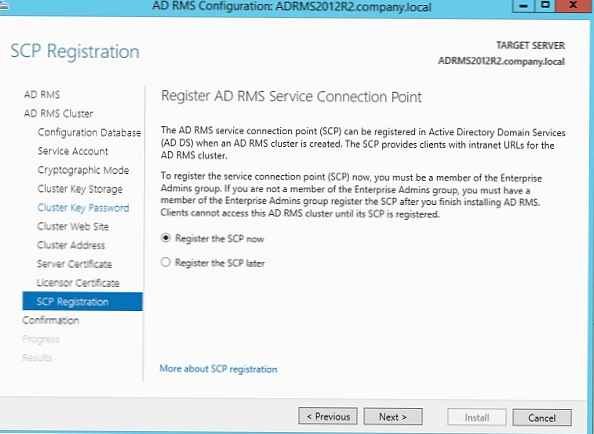

Perhatikan bahwa titik SCP harus segera didaftarkan dalam AD (Daftarkan SCP sekarang).

Catatan. Anda harus memiliki hak Admin Perusahaan untuk mendaftarkan titik SCP di Direktori Aktif.

Ini melengkapi proses pemasangan peran RMS AD. Akhiri sesi saat ini (logoff), dan masuk ke server.

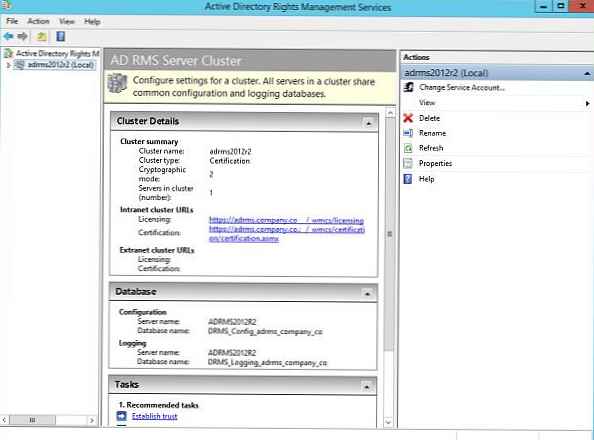

Luncurkan ADRMS Console.

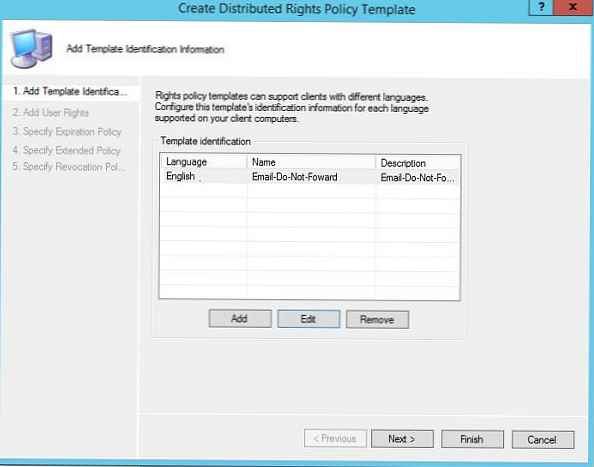

Misalnya, buat templat kebijakan RMS baru. Misalkan kita ingin membuat template RMS yang memungkinkan pemilik dokumen untuk memungkinkan semua orang melihat surat yang dilindungi oleh template ini tanpa hak pengeditan / penerusan. Untuk melakukan ini, buka bagian Template kebijakan hak dan klik tombolnya Buat Template Kebijakan Hak Terdistribusi.

Dengan menekan tombol Tambah, tambahkan bahasa yang didukung oleh templat ini dan nama kebijakan untuk masing-masing bahasa.

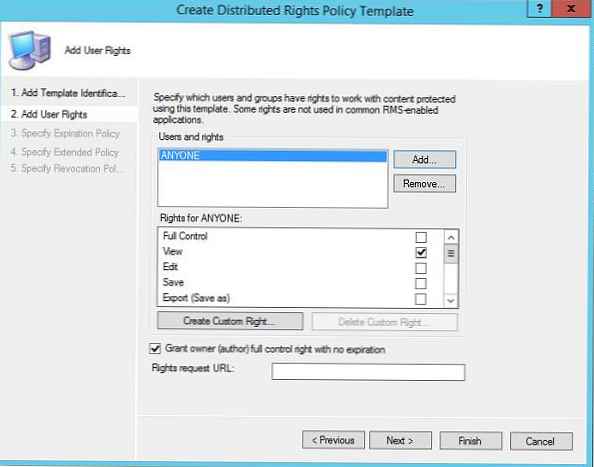

Selanjutnya, kami menunjukkan bahwa semua (Siapapun) dapat melihat (Lihat) isi dokumen yang dilindungi oleh penulis.

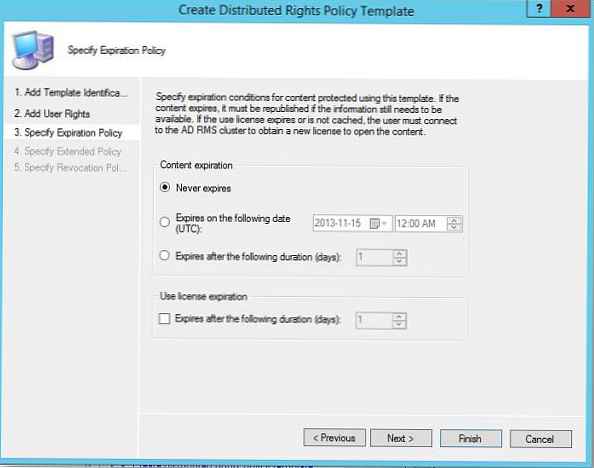

Kami selanjutnya menunjukkan bahwa berakhirnya kebijakan perlindungan tidak terbatas (Tidak pernah kedaluwarsa).

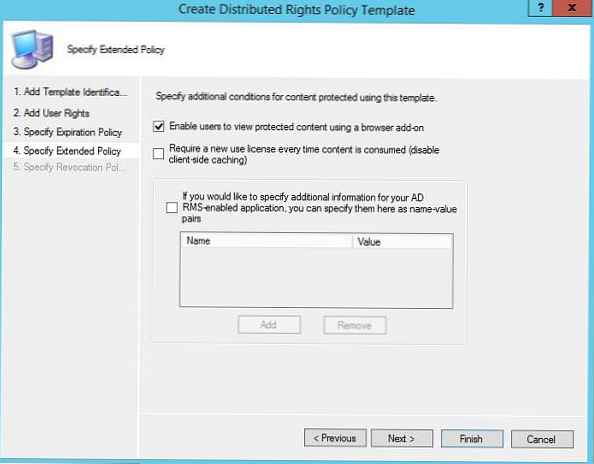

Pada langkah berikutnya, kami menunjukkan bahwa konten yang dilindungi dapat dilihat di browser menggunakan ekstensi IE (Memungkinkan pengguna untuk melihat konten yang dilindungi menggunakan add-on browser).

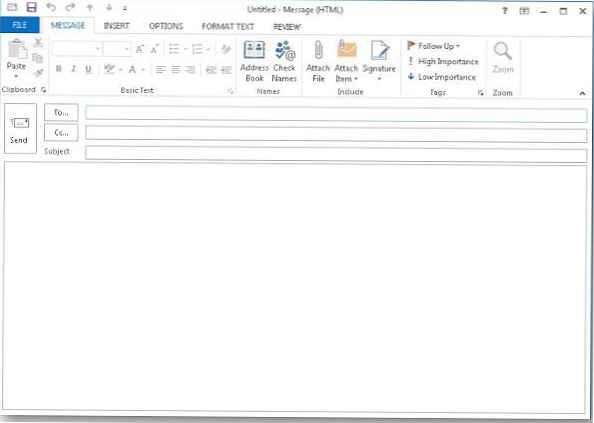

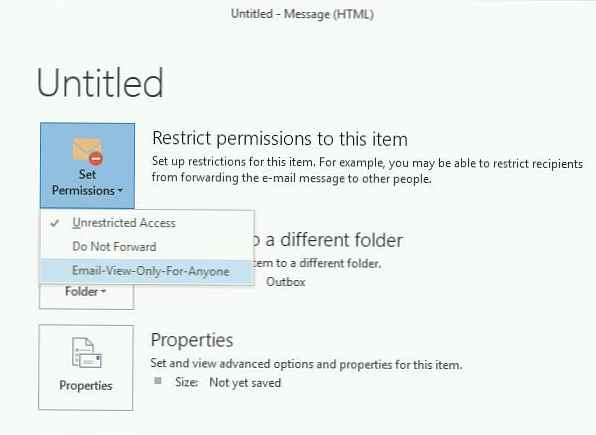

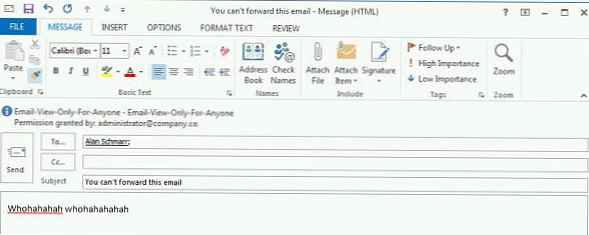

Uji templat RMS yang dibuat di Aplikasi Web Outlook, mengapa membuat surat kosong baru, di properti yang Anda perlu mengklik tombol Tetapkan izin. Di menu tarik-turun, pilih nama templat (Email-View-Onl-Untuk-Siapa Saja).

Kirim email yang dilindungi oleh RMS ke pengguna lain.

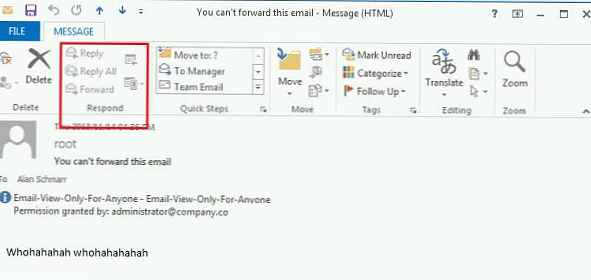

Sekarang mari kita lihat seperti apa bentuk surat yang dilindungi di kotak penerima.

Seperti yang dapat kita lihat, tombol Balas dan Teruskan tidak tersedia, dan panel informasi menunjukkan templat perlindungan dokumen yang digunakan dan pemiliknya.

Jadi, dalam artikel ini, kami menjelaskan cara menyebarkan dan menyebarkan RMS AD dengan cepat dalam organisasi kecil. Perhatikan bahwa perencanaan penyebaran RMS di perusahaan menengah dan besar perlu didekati dengan lebih hati-hati, karena struktur yang keliru dari sistem ini dapat menyebabkan sejumlah masalah yang tak terpecahkan di masa depan.