Pada artikel ini, kami akan menyentuh masalah pelanggaran kepercayaan antara workstation dan domain yang mencegah pengguna masuk ke sistem. Pertimbangkan penyebab masalah dan cara sederhana untuk memulihkan kepercayaan pada saluran yang aman.

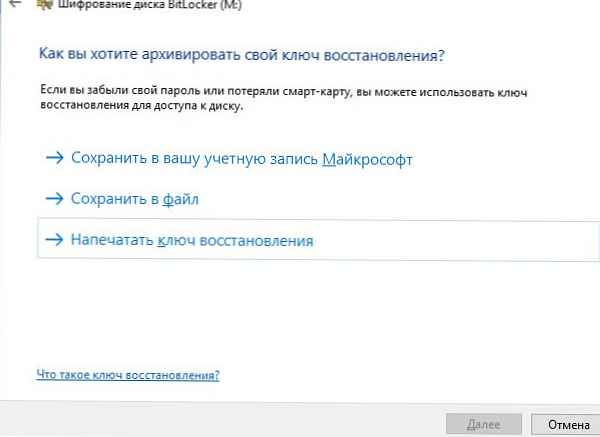

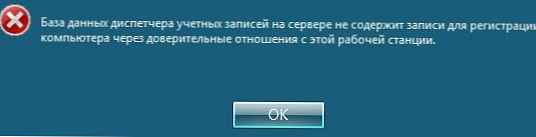

Bagaimana masalah muncul dengan sendirinya: pengguna mencoba masuk ke workstation atau server di bawah akunnya dan setelah memasukkan kata sandi muncul kesalahan:

Hubungan kepercayaan antara workstation ini dan domain primer gagal Atau semacamnya:

Atau semacamnya:

Mari kita coba mencari tahu apa arti kesalahan ini dan cara memperbaikinya..

Konten:

- Kata sandi komputer dalam domain AD

- Utilitas Netdom

- Reset-ComputerMachinePassword Cmdlet

Kata sandi komputer dalam domain AD

Ketika komputer dimasukkan ke domain Direktori Aktif, akun komputer terpisah dengan kata sandi dibuat untuk itu. Pada tingkat ini, kepercayaan dipastikan oleh fakta bahwa operasi ini dilakukan oleh administrator domain atau pengguna domain (masing-masing pengguna dapat memasukkan 10 PC dalam domain secara default).

Ketika komputer terdaftar dalam domain, saluran aman dibuat antara itu dan pengontrol domain, melalui mana kredensial dikirimkan, dan interaksi lebih lanjut terjadi sesuai dengan kebijakan keamanan yang ditetapkan oleh administrator.

Kata sandi default untuk akun komputer Anda adalah 30 hari, setelah itu secara otomatis berubah. Perubahan kata sandi dimulai oleh komputer itu sendiri berdasarkan kebijakan domain.

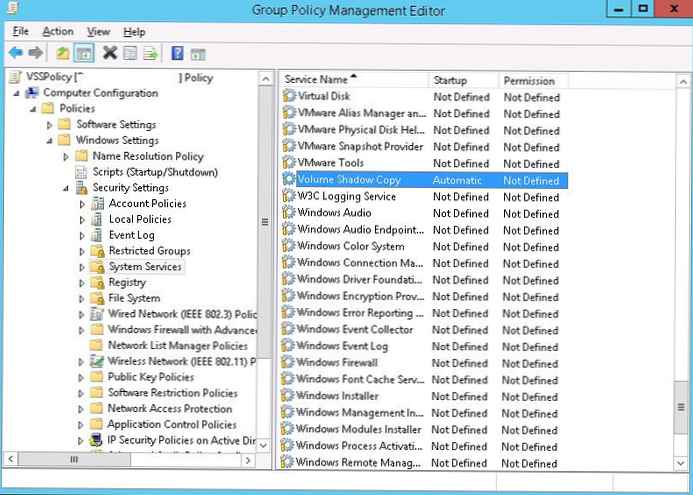

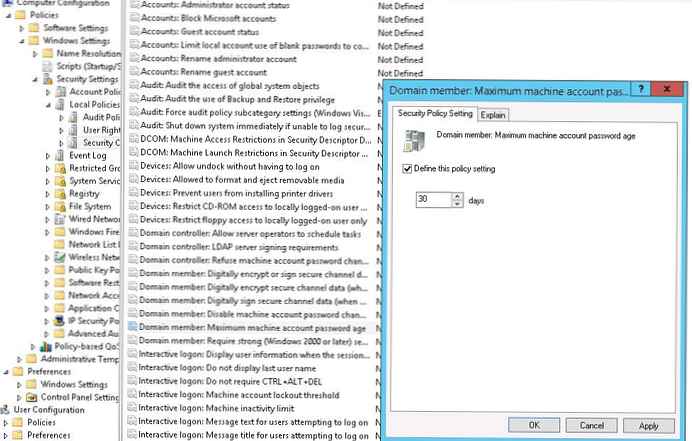

Kiat. Masa pakai kata sandi maksimum dapat dikonfigurasi menggunakan kebijakan. Domain anggota: Maksimum mesin akun kata sandi umur, yang terletak di bagian: Komputer Konfigurasi-> Windows Pengaturan-> Keamanan Pengaturan-> Lokal Kebijakan-> Keamanan Opsi. Kata sandi untuk komputer bisa dari 0 hingga 999 (30 hari secara default).

Jika kata sandi komputer kedaluwarsa, kata sandi itu secara otomatis berubah saat Anda mendaftar di domain berikutnya. Oleh karena itu, jika Anda belum me-restart komputer selama beberapa bulan, hubungan saling percaya antara PC dan domain disimpan, dan kata sandi komputer akan diubah saat berikutnya Anda me-restart..

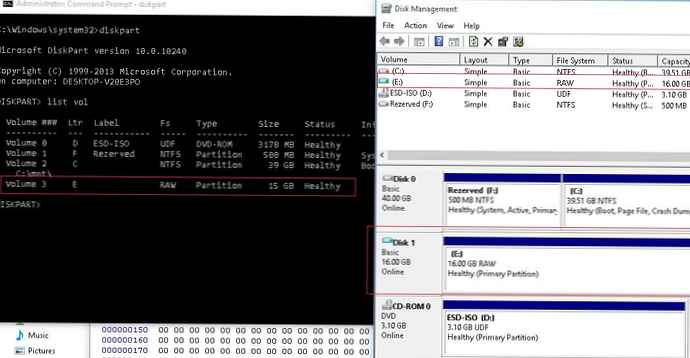

Hubungan kepercayaan terputus jika komputer mencoba mengautentikasi ke domain dengan kata sandi yang salah. Ini biasanya terjadi ketika komputer dipulihkan dari gambar atau dari snapshot dari mesin virtual. Dalam hal ini, kata sandi mesin disimpan secara lokal dan kata sandi dalam domain mungkin tidak cocok.

Cara "klasik" untuk memulihkan kepercayaan dalam kasus ini adalah:

- Setel ulang kata sandi administrator lokal

- Hapus PC dari domain dan sertakan dalam workgroup

- Akan reboot

- Menggunakan ADUC snap-in - reset akuntansi komputer di domain (Reset Akun)

- Aktifkan kembali PC di domain

- Nyalakan kembali

Metode ini adalah yang paling sederhana, tetapi terlalu kikuk dan membutuhkan setidaknya dua reboot dan waktu 10-30 menit. Selain itu, Anda mungkin mengalami masalah menggunakan profil pengguna lokal lama..

Ada cara yang lebih elegan untuk memulihkan kepercayaan tanpa beralih ke domain dan tanpa me-reboot.

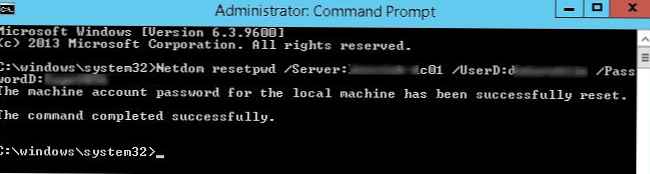

Utilitas Netdom

Utilitas Netdom termasuk dalam Windows Server sejak versi 2008, dan dapat diinstal pada PC pengguna dari RSAT (Alat Administrasi Server Jarak Jauh). Untuk memulihkan kepercayaan, Anda harus masuk di bawah administrator lokal (dengan mengetikkan ". \ Administrator" di layar masuk) dan jalankan perintah berikut:

Resetpwd Netdom / Server: DomainController / UserD: Administrator / PasswordD: Kata Sandi

- Server - nama pengontrol domain yang tersedia

- Userd - nama pengguna dengan administrator domain atau Hak kontrol penuh pada OU dengan akun komputer

- Kata sandi - kata sandi pengguna

Resetpwd Netdom / Server: sam-dc01 / UserD: aapetrov / PasswordD: Pa @@ w0rd

Setelah eksekusi berhasil dari perintah, reboot tidak diperlukan, cukup logout dan login di bawah akun domain.

Setelah eksekusi berhasil dari perintah, reboot tidak diperlukan, cukup logout dan login di bawah akun domain.

Reset-ComputerMachinePassword Cmdlet

Cmdlet Reset-ComputerMachinePassword muncul di PowerShell 3.0, dan tidak seperti utilitas Netdom, sudah tersedia di sistem mulai dari Windows 8 / Windows Server 2012. Pada Windows 7, Server 2008 dan Server 2008 R2 dapat diinstal secara manual (http://www.microsoft.com /en-us/download/details.aspx?id=34595), Net Framework 4.0 atau lebih tinggi juga diperlukan.

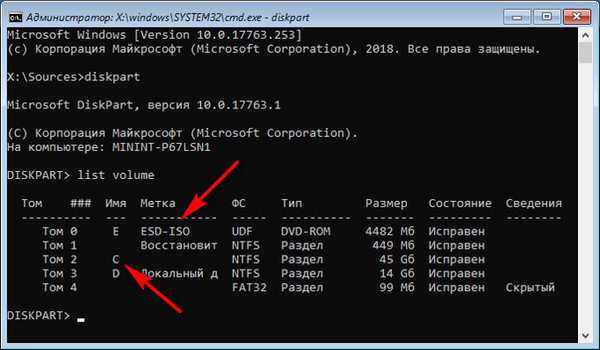

Anda juga harus masuk di bawah akun administrator lokal, buka konsol PowerShell dan jalankan perintah:

Reset-ComputerMachinePassword -Server DomainController -Credential Domain \ Admin

- Server - nama pengontrol domain

- Kredensial - nama pengguna dengan hak administrator domain (atau hak untuk OU dari PC)

Reset-ComputerMachinePassword -Server sam-dc01 -Credential corp \ aapetrov

Di jendela keamanan yang terbuka, Anda perlu menentukan kata sandi pengguna.

Di jendela keamanan yang terbuka, Anda perlu menentukan kata sandi pengguna.

Kiat. Anda dapat melakukan operasi yang sama menggunakan cmdlet Powershell lain. Test-ComputerSecureChannel:

Test-ComputerSecureChannel -Repair -Credential corp \ aapetrov

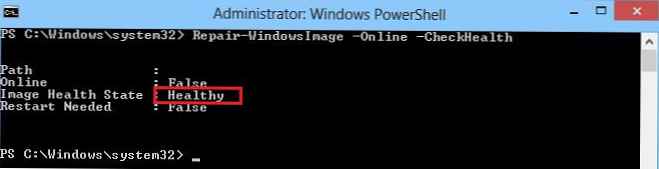

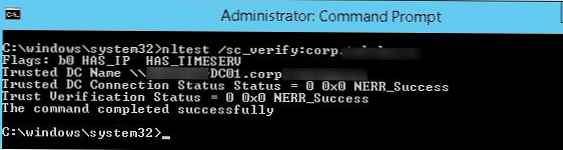

Untuk memeriksa saluran aman antara PC dan DC, gunakan perintah:

nltest /sc_verify:corp.adatum.com

Baris berikut mengkonfirmasi bahwa kepercayaan telah berhasil dipulihkan:

Baris berikut mengkonfirmasi bahwa kepercayaan telah berhasil dipulihkan:

Status Koneksi DC Status Tepercaya = 0 0x0 NERR_Success

Status Verifikasi Kepercayaan = 0 0x0 NERR_Success

Seperti yang Anda lihat, memulihkan kepercayaan pada domain cukup sederhana.