Dalam artikel ini, kita akan berbicara tentang teknologi keamanan Windows yang disebut SEHOP, yang dapat menyulitkan tugas penyerang yang memutuskan untuk meretas sistem Anda. Teknologi SEHOP - Terstruktur Pengecualian Handler Timpa Perlindungan (perlindungan terhadap menimpa penangan pengecualian struktural) adalah teknologi anti-eksploitasi yang dirancang untuk memblokir teknik yang cukup sering digunakan untuk meretas sistem Windows- Seh menulis.

Mari kita coba memahami secara singkat apa itu teknologi. Seh. Seh - Penanganan Pengecualian Terstruktur (penanganan pengecualian struktural) adalah mekanisme di Microsoft Windows yang memungkinkan aplikasi untuk mendapatkan kontrol ketika pengecualian perangkat lunak dan perangkat keras terjadi, seperti mengeksekusi instruksi yang dilarang, membaginya dengan nol, gangguan akses memori, dll., dan memproses kesalahan ini secara independen tanpa menggunakan sistem operasi sistem. Teknologi SEH memungkinkan pemrogram untuk mengontrol penanganan pengecualian dan juga merupakan alat debugging. Jika pengecualian tidak diproses, aplikasi macet dan pengguna melihat jendela yang familier dengan kesalahan "Program telah melakukan operasi yang tidak valid dan akan ditutup".

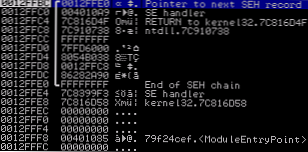

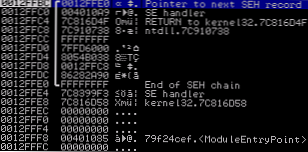

Pointer ke penangan SEH sebagian besar berada di tumpukan dalam bingkai SEH, dan buffer overflow dapat menimpa penangan ini. Penyerang dapat menggunakan penulisan ulang frame SEH untuk mendapatkan kontrol dengan mengubah handler SEH dan / atau untuk menekan crash program ketika pengecualian terjadi (dengan demikian membuka kedok serangan).

Teknologi yang digunakan oleh peretas untuk menulis ulang penangan SEH disebut Struktur Pengecualian Handler (SEH). Menggunakan Seh menulis penyerang dapat mentransfer kontrol ke kode berbahaya yang tertanam melalui kerentanan yang tersedia (biasanya melalui buffer overflow).

Di Windows Server 2003, ada teknologi khusus untuk melindungi dari buffer overflow, yang berfungsi atas dasar SEH (dengan demikian, banyak jenis perlindungan lainnya juga diterapkan). Peretas, mencegat SEH-handler dan menggantinya dengan miliknya, memotong teknologi perlindungan ini, yang sama sekali tidak berfungsi.

Untuk memerangi SEH menimpa Microsoft pada 2009 bekerja pada teknologi SEHOP khusus. Teknologi ini diperkenalkan oleh Windows Vista SP1, Windows Server 2008 dan semua versi Windows selanjutnya. Namun, secara default SEHOP hanya diaktifkan pada platform server (Windows Server 2008/2008 R2 / 2012).

Mekanisme untuk melindungi dari menimpa penangan pengecualian struktural diterapkan ketika program sedang berjalan. Ini berarti memungkinkan Anda untuk melindungi aplikasi terlepas dari apakah mereka dikompilasi menggunakan alat keamanan modern, seperti / AMAN, atau tanpa mereka. Selain itu, perlu dicatat bahwa kode 64-bit tidak terpengaruh oleh jenis serangan ini, mis. SEHOP hanya melindungi aplikasi 32-bit, termasuk yang berjalan di bawah Wow64 pada sistem 64-bit.

Pada platform klien, SEHOP dimatikan karena ketidakcocokan dengan beberapa versi perangkat lunak klien. Perlu dicatat bahwa semua perangkat lunak modern ditulis dengan mempertimbangkan spesifikasi arsitektur SEHOP, sehingga untuk meningkatkan keamanan sistem Windows Anda, SEHOP harus diaktifkan. Dalam hal itu, setelah mengaktifkan mekanisme perlindungan ini, berbagai kesalahan dalam perangkat lunak aplikasi mulai muncul, sayangnya, itu tidak kompatibel dengan sistem perlindungan penulisan ulang SEH. Dalam hal ini, cobalah untuk meninggalkan perangkat lunak yang tidak kompatibel (atau perbarui ke versi yang lebih baru, nonaktifkan SEHOP untuk proses yang terpisah atau untuk semua).

Cara mengaktifkan SEHOP pada Windows untuk semua aplikasi

Anda dapat mengaktifkan teknologi keamanan SEHOP dengan memodifikasi registri (ingat bahwa pada Windows Server 2012/2008 R2 / 2008 fitur ini sudah diaktifkan)

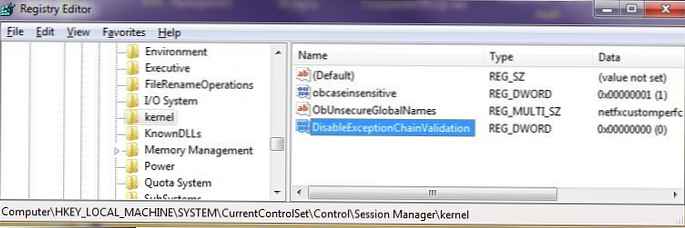

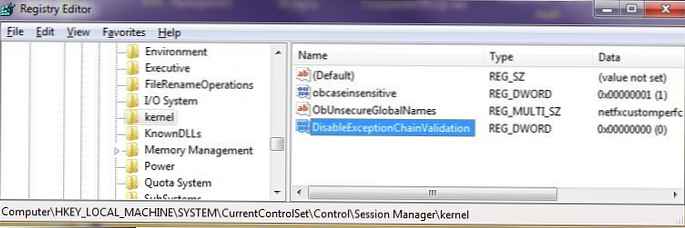

- Buka Penyunting Registri regedit.exe

- Pergi ke cabang HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ kernel

- Temukan kuncinya DisableExceptionChainValidation, jika tidak ada, buat (ketik - Dword, nama - DisableExceptionChainValidation)

- Setel kunci DisableExceptionChainValidation ke 0 (aktifkan SEHOP).

- Tutup editor registri dan mulai ulang PC

Jika beberapa program berhenti bekerja setelah reboot, coba perbarui, dan jika itu tidak membantu, nonaktifkan SEHOP dengan mengatur kunci DisableExceptionChainValidation ke 1.

Selain itu, perlu diingat bahwa sejumlah aplikasi mungkin tidak berfungsi dengan benar karena SEHOP. Jika Anda tidak ingin sepenuhnya menonaktifkan SEHOP, Anda dapat menonaktifkan fungsi ini untuk proses tertentu.

SEHOP untuk satu proses

Untuk menonaktifkan SEHOP untuk proses terpisah, buka editor registri dan buka cabang:

- Untuk Windows 32-bit HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Opsi Eksekusi File Gambar

- Untuk Windows 64-bit HKEY_LOCAL_MACHINE \ SOFTWARE \ Wow6432Node \ Microsoft \ Windows NT \ CurrentVersion \Opsi Eksekusi File Gambar

Di dalam cabang Gambar File Eksekusi Opsi buat cabang baru dengan nama proses yang ingin Anda lempar pengecualian SEHOP (misalnya, skype.exe). Di dalam bagian ini, buat kunci baru DisableExceptionChainValidation dan berikan nilai 1 (dengan demikian menonaktifkan SEHOP untuk proses skype.exe).

Nilai 0 - aktifkan SEHOP untuk proses tersebut.