Klien RDP Windows (mstsc.exe) internal memungkinkan Anda untuk menyimpan nama pengguna dan kata sandi yang digunakan untuk menyambungkan ke komputer. Berkat pengguna ini tidak perlu memasukkan kata sandi setiap kali terhubung ke komputer / server RDP jarak jauh. Pada artikel ini, kita akan melihat cara mengkonfigurasi kemampuan untuk menyimpan kredensial untuk koneksi RDP di Windows 10 / Windows Server 2012 R2 / 2016 dan apa yang harus dilakukan jika, terlepas dari semua pengaturan, pengguna tidak memiliki kata sandi untuk koneksi RDP (kata sandi diminta setiap kali)

Konten:

- Pengaturan Simpan Kata Sandi untuk Koneksi RDP

- Apa yang harus dilakukan jika kata sandi untuk koneksi RDP tidak disimpan di Windows?

Pengaturan Simpan Kata Sandi untuk Koneksi RDP

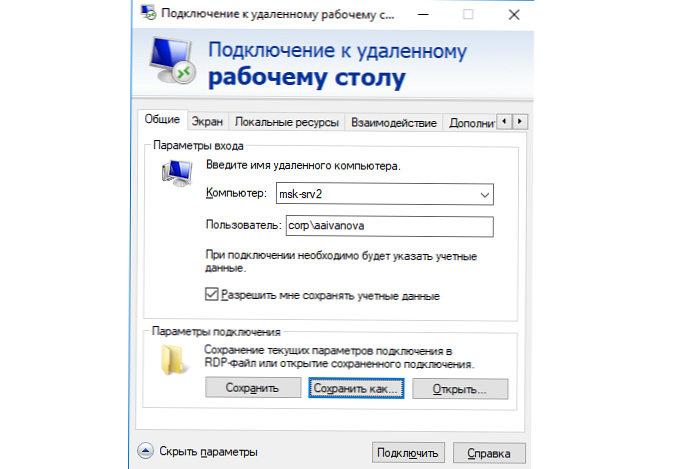

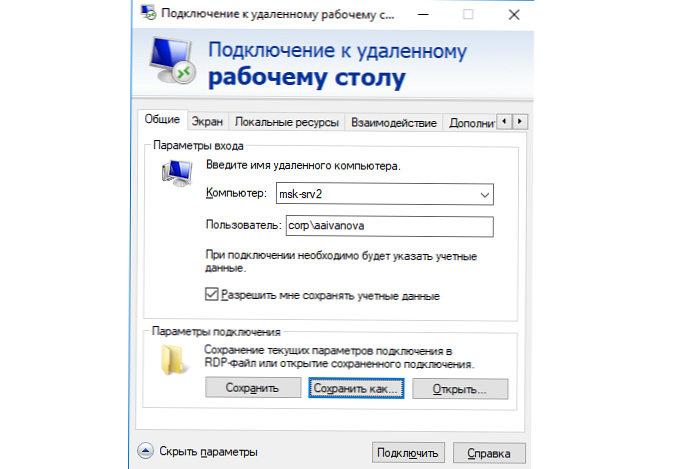

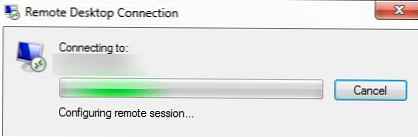

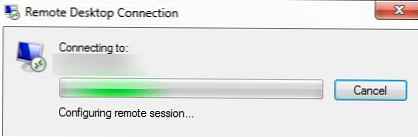

Secara default, Windows memungkinkan pengguna untuk menyimpan kata sandi untuk koneksi RDP. Untuk melakukan ini, di jendela klien RDP (mstsc), pengguna harus memasukkan nama komputer RDP jarak jauh, akun, dan periksa “PIzinkan saya untuk menyimpan kredensial"(Izinkan saya untuk menyimpan kredensial). Setelah pengguna mengklik tombol "Connect", server RDP meminta kata sandi dan komputer menyimpannya di Windows Credential Manager (bukan di file .RDP).

Akibatnya, saat berikutnya Anda terhubung ke server RDP jauh menggunakan pengguna yang sama, kata sandi secara otomatis diambil dari Credential Manager dan digunakan untuk otentikasi RDP.

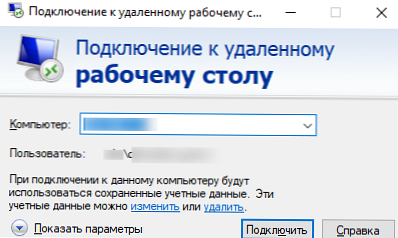

Seperti yang Anda lihat, jika ada kata sandi yang disimpan untuk komputer ini, yang berikut ini ditunjukkan di jendela klien RDP:

Saat terhubung ke komputer ini, kredensial yang disimpan akan digunakan. Kredensial ini dapat diubah atau dihapus..

Jika Anda terhubung dari komputer yang termasuk dalam domain ke komputer / server yang terletak di domain atau workgroup lain, secara default, Windows tidak mengizinkan pengguna untuk menggunakan kata sandi koneksi RDP yang disimpan. Terlepas dari kenyataan bahwa kata sandi untuk koneksi disimpan dalam Credentials Manager, sistem tidak mengizinkannya digunakan, setiap kali mengharuskan pengguna untuk memasukkan kata sandi. Juga, Windows tidak mengizinkan penggunaan kata sandi yang disimpan untuk RDP jika Anda menghubungkan bukan di bawah domain, tetapi di bawah akun lokal.

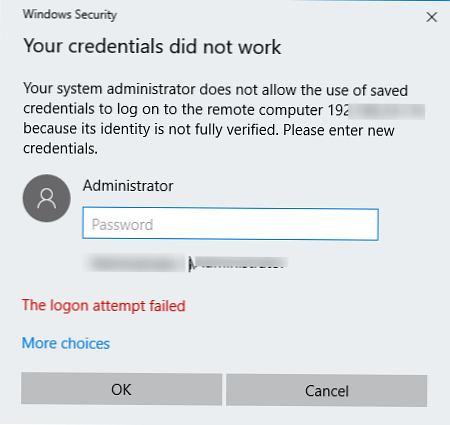

Saat mencoba koneksi RDP dengan kata sandi yang disimpan dalam situasi ini, jendela kesalahan muncul:

Kredensial Anda tidak berfungsi

Administrator sistem Anda tidak mengizinkan penggunaan kredensial yang disimpan untuk masuk ke CompName komputer jarak jauh karena identitasnya tidak sepenuhnya diverifikasi. Silakan masukkan kredensial baru.

Atau (dalam Windows 10 edisi Rusia):

Kredensial tidak validAdministrator sistem telah melarang penggunaan kredensial yang disimpan untuk masuk ke komputer CompName jarak jauh, karena otentikasi belum sepenuhnya diverifikasi. Masukkan kredensial baru.

Windows menganggap koneksi ini tidak aman karena tidak ada hubungan saling percaya antara komputer ini dan komputer / server jarak jauh di domain lain (atau kelompok kerja).

Anda dapat mengubah pengaturan ini di komputer dari mana koneksi RDP dibuat:

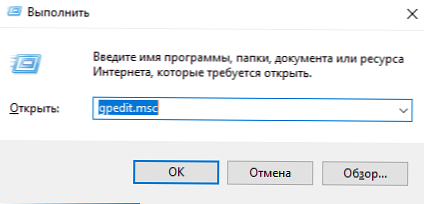

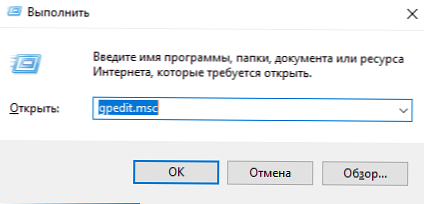

- Buka editor GPO lokal dengan menekan Win + R -> gpedit.msc ;

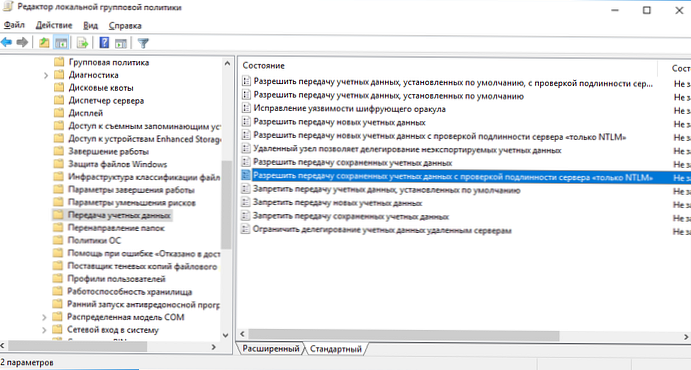

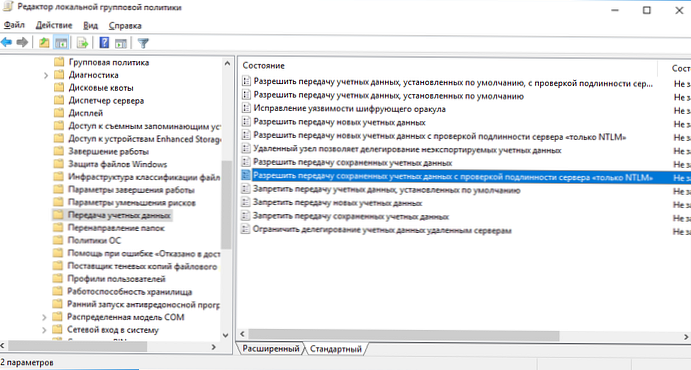

- Di editor GPO, buka Konfigurasi Komputer -> Template Administratif -> Sistem -> Delegasi Kredensial (Konfigurasi Komputer -> Template Administratif -> Sistem -> Transfer Kredensial). Temukan kebijakan dengan nama Izinkan mendelegasikan kredensial yang disimpan dengan otentikasi server khusus-NTLM (Izinkan pendelegasian kredensial tersimpan hanya dengan otentikasi server NTLM);

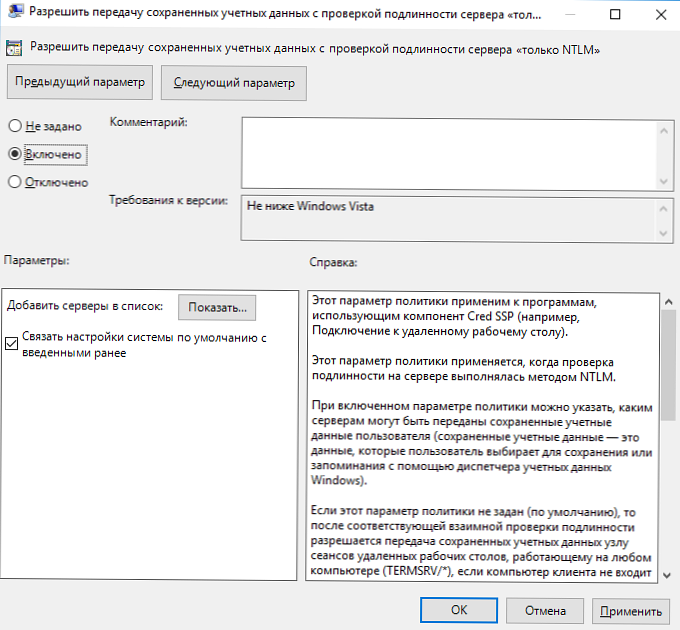

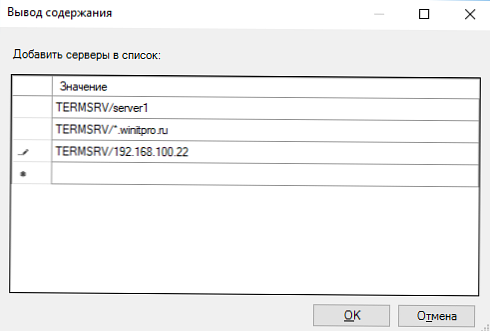

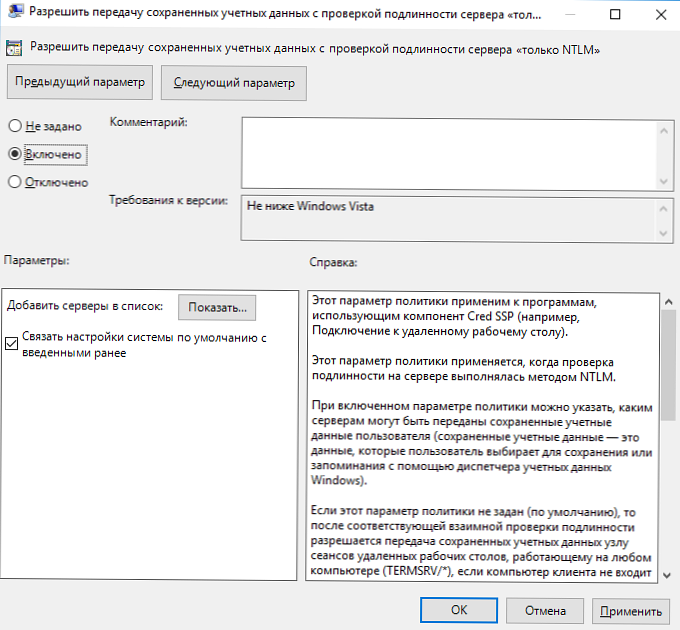

- Klik dua kali pada kebijakan. Aktifkan kebijakan (Aktifkan) dan klik tombol Show (Tampilkan);

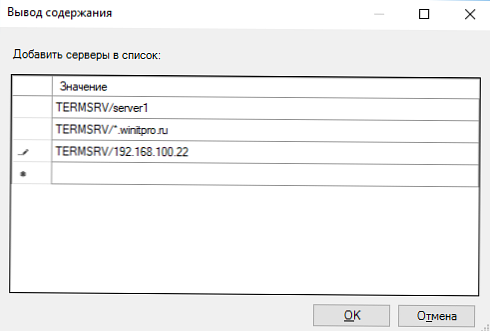

- Di jendela yang terbuka, Anda harus menentukan daftar komputer jarak jauh (server) yang akan diizinkan menggunakan kata sandi yang disimpan untuk koneksi RDP. Daftar komputer jarak jauh harus ditentukan dalam format berikut:

- TERMSRV / server1 - memungkinkan penggunaan kata sandi yang disimpan untuk koneksi RDP ke satu komputer / server tertentu;

- TERMSRV / *. Winitpro.ru - memungkinkan koneksi RDP ke semua komputer di domain winitpro.ru;

- TERMSRV / * - memungkinkan penggunaan kata sandi yang disimpan untuk terhubung ke komputer mana pun.

Catatan. TERMSRV harus ditulis dalam huruf besar, dan nama komputer harus sepenuhnya cocok dengan yang Anda tentukan di bidang koneksi klien RDP.

Catatan. TERMSRV harus ditulis dalam huruf besar, dan nama komputer harus sepenuhnya cocok dengan yang Anda tentukan di bidang koneksi klien RDP. - Simpan perubahan dan perbarui kebijakan grup dengan perintah

gpupdate / force

Sekarang, ketika membuat koneksi RDP, klien mstsc akan dapat menggunakan kata sandi yang disimpan.

Menggunakan Editor Kebijakan Grup lokal, Anda dapat menimpa kebijakan hanya di komputer lokal. Jika Anda ingin kebijakan ini memungkinkan penggunaan kata sandi yang disimpan untuk koneksi RDP berfungsi di banyak komputer domain, gunakan kebijakan domain yang dikonfigurasi menggunakan konsol gpmc.msc.

Jika pengguna masih dimintai kata sandi selama koneksi RDP, cobalah untuk mengaktifkan dan mengkonfigurasi kebijakan “Izinkan transfer kredensial tersimpan”(Izinkan mendelegasikan kredensial yang disimpan). Juga periksa bahwa "Cegah transfer kredensial yang disimpan"(Deny delegasi menyelamatkan kredensial), karena kebijakan penghalang memiliki prioritas.Apa yang harus dilakukan jika kata sandi untuk koneksi RDP tidak disimpan di Windows?

Jika Anda mengkonfigurasi Windows sesuai dengan instruksi di atas, tetapi klien masih perlu memasukkan kata sandi setiap kali Anda menyambungkan kembali RDP, periksa hal berikut:

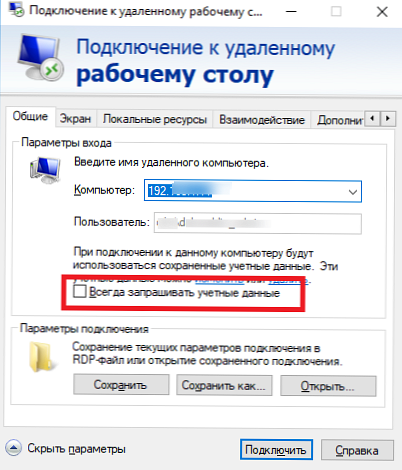

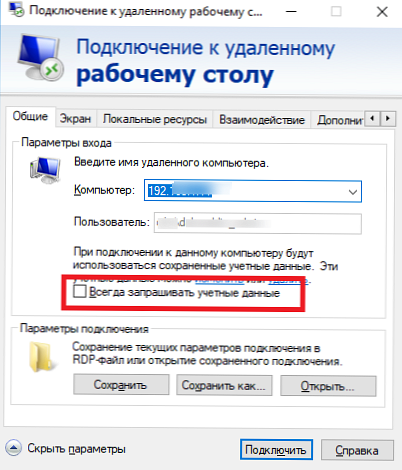

- Di jendela koneksi RDP, klik tombol "Show Parameters" dan pastikan bahwa "Selalu minta kredensial”(Selalu minta kredensial) tidak dipilih;

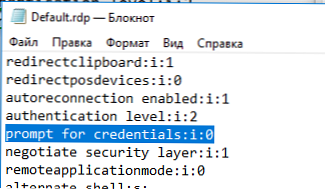

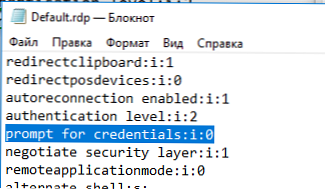

- Jika Anda menggunakan file RDP yang disimpan untuk terhubung, periksa bahwa parameter "prompt untuk kredensial" adalah 0 (

meminta kredensial: i: 0);

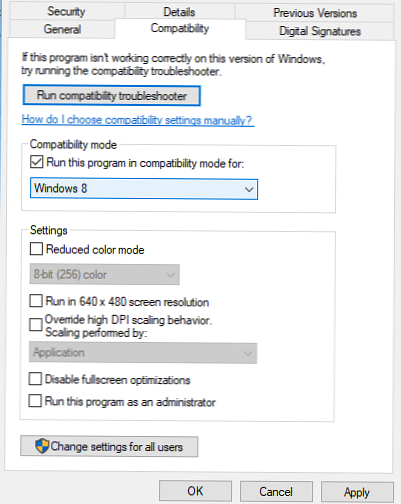

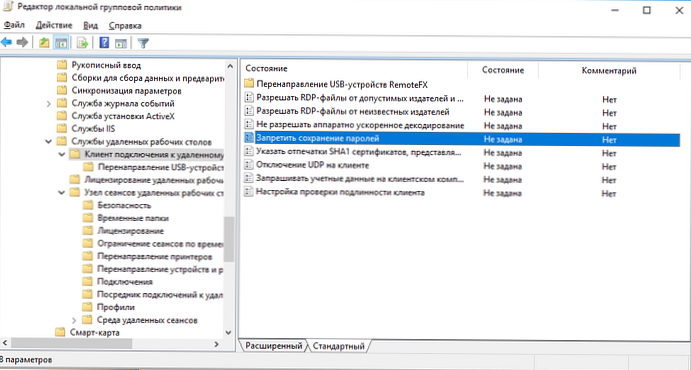

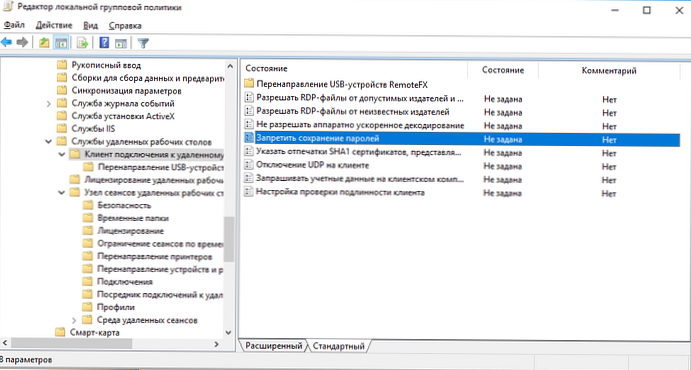

- Buka editor GPO gpedit.msc, buka bagian Konfigurasi Komputer -> Komponen Windows -> Layanan Desktop Jarak Jauh -> Klien Koneksi Desktop Jarak Jauh (Konfigurasi Komputer -> Template Administratif -> Komponen Windows -> Layanan Desktop Jarak Jauh -> Klien Koneksi Desktop Jarak Jauh). Parameter "Tolak penyimpanan kata sandi”(Jangan izinkan kata sandi disimpan) tidak boleh disetel atau dinonaktifkan. Pastikan juga dinonaktifkan di kebijakan yang dihasilkan di komputer Anda (laporan html dengan pengaturan kebijakan domain yang diterapkan dapat dibuat menggunakan gpresult);

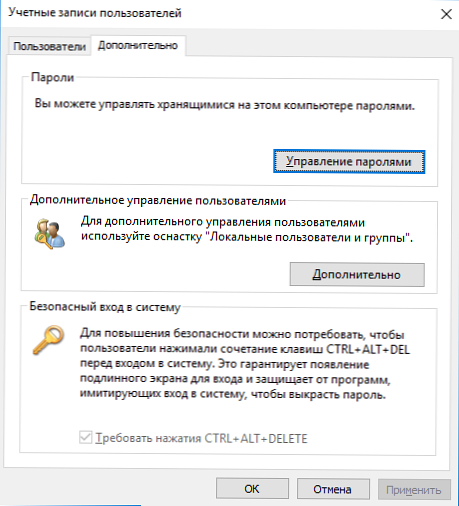

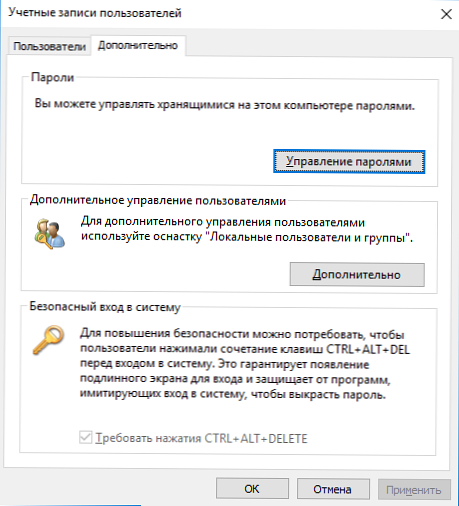

- Hapus semua kata sandi yang disimpan di manajer kata sandi Windows (Manajer Kredensial). Panggil

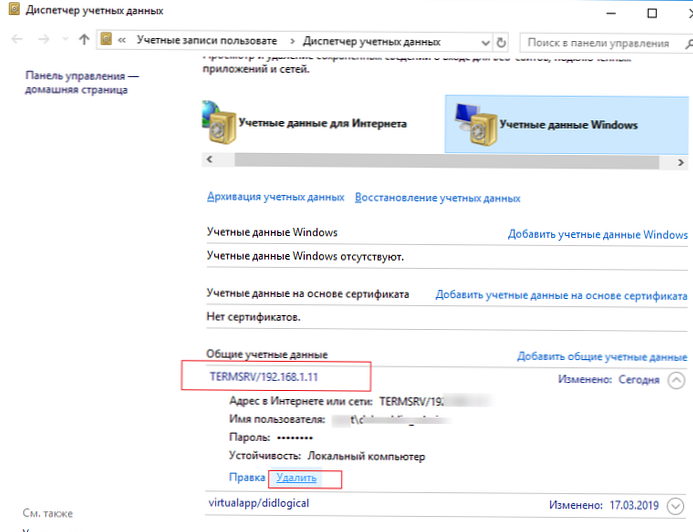

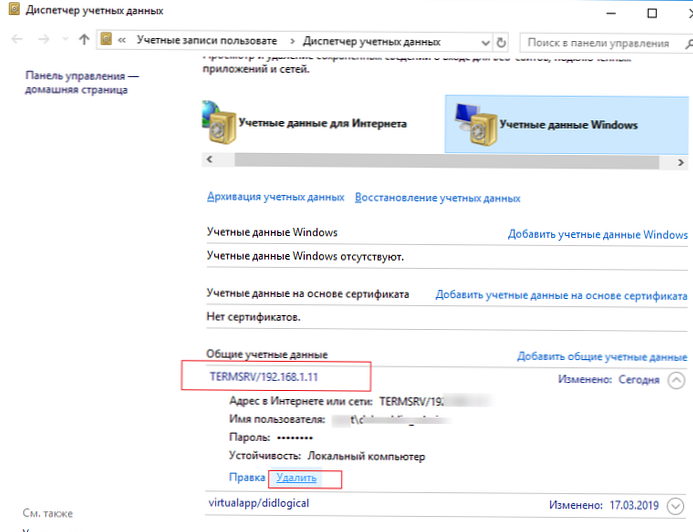

kontrol userpasswords2dan di jendela "Akun Pengguna", buka tab "Tingkat Lanjut" dan klik tombol "Manajemen Kata Sandi"; Di jendela yang terbuka, pilih "Kredensial Windows". Temukan dan hapus semua kata sandi RDP yang disimpan (dimulai dengan TERMSRV / ...).

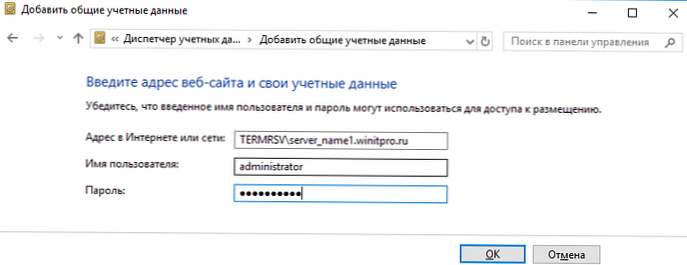

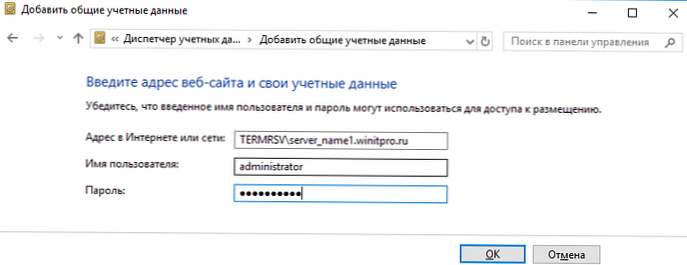

Di jendela yang terbuka, pilih "Kredensial Windows". Temukan dan hapus semua kata sandi RDP yang disimpan (dimulai dengan TERMSRV / ...).  Dari jendela ini, Anda dapat menambahkan kredensial untuk koneksi RDP sendiri. Harap dicatat bahwa nama server RDP jarak jauh (komputer) harus ditentukan dalam format TERMSRV \ server_name1. Saat menghapus riwayat koneksi RDP di komputer, jangan lupa untuk menghapus kata sandi yang disimpan.

Dari jendela ini, Anda dapat menambahkan kredensial untuk koneksi RDP sendiri. Harap dicatat bahwa nama server RDP jarak jauh (komputer) harus ditentukan dalam format TERMSRV \ server_name1. Saat menghapus riwayat koneksi RDP di komputer, jangan lupa untuk menghapus kata sandi yang disimpan.

- Masuk dengan kata sandi yang disimpan juga tidak akan berfungsi jika server RDP jarak jauh belum diperbarui untuk waktu yang lama dan saat menyambungkannya, kesalahan CredSSP enkripsi perbaikan oracle muncul.

Setelah itu, pengguna akan dapat menggunakan kata sandi yang disimpan untuk koneksi rdp.

- Buka editor GPO lokal dengan menekan Win + R -> gpedit.msc ;

Catatan. TERMSRV harus ditulis dalam huruf besar, dan nama komputer harus sepenuhnya cocok dengan yang Anda tentukan di bidang koneksi klien RDP.

Catatan. TERMSRV harus ditulis dalam huruf besar, dan nama komputer harus sepenuhnya cocok dengan yang Anda tentukan di bidang koneksi klien RDP.

Di jendela yang terbuka, pilih "Kredensial Windows". Temukan dan hapus semua kata sandi RDP yang disimpan (dimulai dengan TERMSRV / ...).

Di jendela yang terbuka, pilih "Kredensial Windows". Temukan dan hapus semua kata sandi RDP yang disimpan (dimulai dengan TERMSRV / ...).  Dari jendela ini, Anda dapat menambahkan kredensial untuk koneksi RDP sendiri. Harap dicatat bahwa nama server RDP jarak jauh (komputer) harus ditentukan dalam format TERMSRV \ server_name1. Saat menghapus riwayat koneksi RDP di komputer, jangan lupa untuk menghapus kata sandi yang disimpan.

Dari jendela ini, Anda dapat menambahkan kredensial untuk koneksi RDP sendiri. Harap dicatat bahwa nama server RDP jarak jauh (komputer) harus ditentukan dalam format TERMSRV \ server_name1. Saat menghapus riwayat koneksi RDP di komputer, jangan lupa untuk menghapus kata sandi yang disimpan.