Kontrol Akun Pengguna mungkin adalah fitur yang paling diremehkan, dan bahkan mungkin paling dibenci, yang memulai debutnya di Vista dan menjadi bagian dari semua versi Windows di masa depan. Sebagian besar, aliran kebencian yang ditumpahkan pengguna ke Kontrol Akun Pengguna, saya merasa tidak layak, karena fungsinya benar-benar digunakan. Saya sepenuhnya setuju bahwa kadang-kadang kontrol akun pengguna (selanjutnya hanya disebut sebagai UAC) bisa sangat menjengkelkan, tetapi diperkenalkan di Windows untuk tujuan tertentu. Tidak, tidak mengganggu pengguna, tetapi untuk memfasilitasi transisi yang lancar dari akun standar (terbatas) ke akun administrator.

Kontrol Akun Pengguna mungkin adalah fitur yang paling diremehkan, dan bahkan mungkin paling dibenci, yang memulai debutnya di Vista dan menjadi bagian dari semua versi Windows di masa depan. Sebagian besar, aliran kebencian yang ditumpahkan pengguna ke Kontrol Akun Pengguna, saya merasa tidak layak, karena fungsinya benar-benar digunakan. Saya sepenuhnya setuju bahwa kadang-kadang kontrol akun pengguna (selanjutnya hanya disebut sebagai UAC) bisa sangat menjengkelkan, tetapi diperkenalkan di Windows untuk tujuan tertentu. Tidak, tidak mengganggu pengguna, tetapi untuk memfasilitasi transisi yang lancar dari akun standar (terbatas) ke akun administrator.

Pada artikel ini saya akan memberi tahu Anda apa itu UAC, bagaimana cara kerjanya, mengapa itu diperlukan dan bagaimana mengkonfigurasinya. Saya tidak punya niat untuk memberi tahu Anda mengapa Anda harus menggunakan UAC, tetapi hanya akan memberi tahu Anda apa yang hilang dengan menonaktifkan fitur ini..

Sedikit informasi latar belakang dan akun

Seperti yang harus Anda ketahui, Windows bekerja dengan apa yang disebut akun. Mereka terdiri dari dua jenis: administrator dan standar (terbatas).

Akun administrator memberi pengguna akses penuh ke semua fungsi sistem operasi, mis. pengguna dapat melakukan apapun yang dia inginkan. Pengguna akun standar telah mengurangi hak, dan karenanya hanya hal-hal tertentu yang diizinkan baginya. Ini, sebagai aturan, adalah yang hanya memengaruhi pengguna saat ini. Misalnya: mengubah wallpaper di desktop, pengaturan mouse, mengubah skema suara, dll. Secara umum, segala sesuatu yang menyangkut pengguna tertentu dan tidak berlaku untuk seluruh sistem tersedia dalam akun standar. Untuk semua yang dapat memengaruhi sistem secara keseluruhan, Anda memerlukan akses administrator.

Salah satu tugas yang diberikan ke akun ini adalah untuk melindungi terhadap kode berbahaya. Gagasan umum di sini adalah bahwa pengguna melakukan pekerjaan normal di bawah akun terbatas dan beralih ke akun administrator hanya ketika diperlukan tindakan. Tampaknya paradoksal, malware memperoleh tingkat hak yang sama dengan yang digunakan pengguna untuk masuk.

Di Windows 2000 dan Windows XP, melakukan operasi atas nama administrator tidak cukup fleksibel, dan karena itu bekerja di bawah akun terbatas sangat tidak nyaman. Salah satu cara untuk melakukan tindakan administratif dalam versi sistem ini adalah sebagai berikut: keluar dari akun terbatas (atau beralih dengan cepat jika Windows XP digunakan) -> masukkan akun administrator -> lakukan tindakan -> keluar dari akun administrator (atau beralih dengan cepat jika menggunakan Windows XP) -> kembali ke akun terbatas.

Pilihan lain adalah dengan menggunakan menu konteks dan opsi "Jalankan sebagai pengguna lain", yang membuka jendela di mana Anda harus menentukan akun administrator dan kata sandi yang sesuai untuk menjalankan file sebagai administrator. Ini adalah cara yang cukup cepat untuk beralih dari satu akun ke akun lain, tetapi itu tidak berlaku untuk situasi apa pun yang memerlukan hak administratif. Masalah lain dengan metode ini adalah bahwa akun administrator harus memiliki kata sandi, jika tidak eksekusi akan gagal.

Itu sebabnya Kontrol Akun Pengguna diperkenalkan di Windows Vista, dan hampir sempurna di Windows 7..

Apa itu UAC?

UAC adalah fitur di Windows Vista, 7, 8, 8.1, dan 10, yang bertujuan menjadikan peralihan dari lingkungan terbatas ke administrator menjadi lancar dan bebas repot, sehingga tidak perlu menjalankan file dengan hak administrator secara manual atau beralih di antara akun. Selain itu, UAC adalah lapisan perlindungan tambahan yang hampir tidak memerlukan upaya pengguna, tetapi dapat mencegah kerusakan serius..

Cara Kerja UAC

Ketika pengguna masuk ke akunnya, Windows membuat apa yang disebut token akses pengguna, yang berisi informasi tertentu tentang akun ini dan terutama berbagai pengidentifikasi keamanan yang digunakan sistem operasi untuk mengontrol aksesibilitas akun ini. Dengan kata lain, token ini adalah semacam dokumen pribadi (seperti paspor, misalnya). Ini berlaku untuk semua versi Windows berdasarkan kernel NT: NT, 2000, XP, Vista, 7, 8, dan 10.

Ketika pengguna masuk ke akun standar (terbatas), token pengguna standar dengan hak terbatas dibuat. Ketika seorang pengguna login ke akun administrator, yang disebut token administrator dengan akses penuh. Masuk akal.

Namun, di Windows Vista, 7, 8, dan 10, jika UAC diaktifkan dan pengguna masuk ke akun administrator, Windows membuat dua token. Administrator tetap di latar belakang, sedangkan yang standar digunakan untuk meluncurkan Explorer.exe. Yaitu, Explorer.exe dimulai dengan hak terbatas. Dalam hal ini, semua proses yang diluncurkan setelah ini menjadi sub-proses Explorer.exe dengan hak istimewa terbatas yang diwarisi dari proses utama. Jika suatu proses membutuhkan hak administrator, ia meminta token administrator, dan Windows, pada gilirannya, meminta izin pengguna untuk memberikan token ini ke proses dalam bentuk kotak dialog khusus.

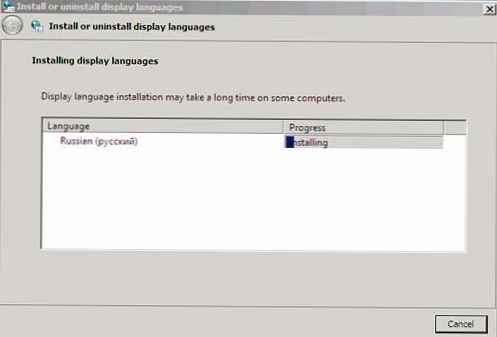

Kotak dialog ini berisi apa yang disebut desktop aman, yang hanya dapat diakses oleh sistem operasi. Sepertinya snapshot gelap dari desktop nyata dan hanya berisi jendela untuk mengonfirmasi hak administrator dan, mungkin, bilah bahasa (jika lebih dari satu bahasa diaktifkan).

Jika pengguna tidak setuju dan mengklik "Tidak", Windows akan menolak proses di token administrator. Dan jika dia setuju dan memilih "Ya", sistem operasi akan memberikan proses dengan hak istimewa yang diperlukan, yaitu, token administrator.

Jika proses sudah berjalan dengan hak yang dikurangi, itu akan dimulai kembali dengan yang ditinggikan (administrator). Suatu proses tidak dapat "diturunkan" atau "ditingkatkan" secara langsung. Setelah proses dimulai dengan satu token, itu tidak akan dapat memperoleh hak lain sampai dimulai lagi dengan hak baru. Contohnya adalah Task Manager, yang selalu dimulai dengan hak terbatas. Jika Anda mengklik tombol "Tampilkan proses semua pengguna", Pengelola Tugas akan ditutup dan dimulai kembali, tetapi dengan hak administrator.

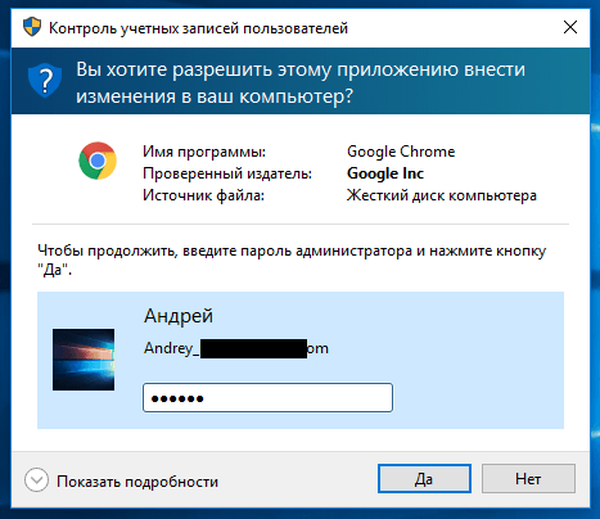

Saat menggunakan akun standar, UAC meminta akun administrator tertentu dan memasukkan kata sandi:

Bagaimana UAC melindungi pengguna

UAC sendiri tidak menyediakan banyak perlindungan. Ini hanya memfasilitasi transisi dari lingkungan terbatas ke lingkungan administrator. Jadi, pernyataan pertanyaan yang lebih benar adalah: bagaimana cara akun terbatas membuat pengguna enggan. Di bawah profil pengguna yang terbatas, proses tidak dapat mengakses zona sistem tertentu:

- partisi disk utama;

- folder pengguna dari pengguna lain di folder \ Users \;

- Folder Program Files;

- Folder Windows dan semua subfoldernya;

- bagian dari akun lain dalam registri sistem

- Bagian HKEY_LOCAL_MACHINE dalam registri sistem.

Setiap proses (atau kode berbahaya) tanpa hak administrator tidak dapat menembus jauh ke dalam sistem tanpa akses ke folder dan kunci registri yang diperlukan, dan karena itu tidak dapat secara serius membahayakan sistem.

Dapatkah UAC mengganggu program lama yang tidak secara resmi kompatibel dengan Vista / 7/8/10

Seharusnya tidak. Ketika UAC diaktifkan, virtualisasi juga diaktifkan. Beberapa program lama dan / atau hanya ditulis dengan sembarangan tidak menggunakan folder yang benar untuk menyimpan file mereka (pengaturan, log, dll.). Folder yang benar adalah folder di direktori AppData yang dimiliki setiap akun dan di mana setiap program dapat membuat folder untuk menyimpan semua yang diinginkan.

Beberapa program mencoba menyimpan file mereka di Program Files dan / atau Windows. Jika program dimulai dengan hak administrator, ini tidak akan menjadi masalah. Namun, jika program dijalankan dengan izin terbatas, ia tidak akan dapat membuat perubahan pada file / folder di Program Files dan / atau Windows. Sistem operasi tidak akan membiarkannya melakukannya..

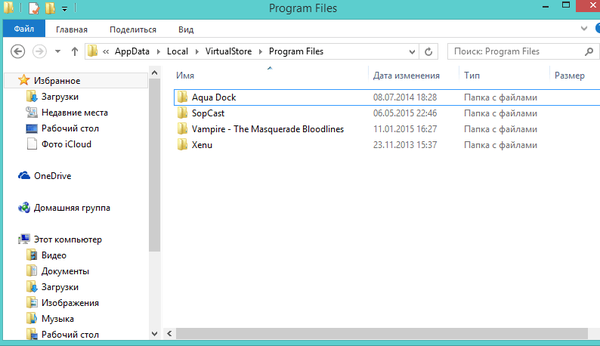

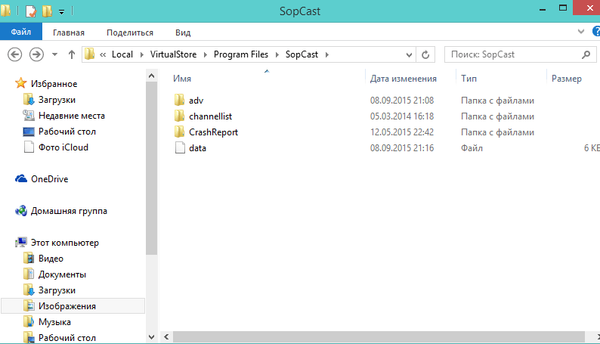

Untuk mencegah masalah dengan program semacam itu, Windows menawarkan virtualisasi folder dan kunci registri yang pada prinsipnya program tidak memiliki akses. Ketika program semacam itu mencoba membuat file dalam folder yang dilindungi, sistem operasi mengalihkannya ke folder VirtualStore khusus, yang terletak di X: \ Users \\ AppData \ Local \ (di mana X: adalah partisi sistem, biasanya C :). Yaitu Melalui mata program itu sendiri, semuanya beres. Dia tidak menemui hambatan dan percaya bahwa dia membuat file / folder tepat di mana dia inginkan. VirtualStore biasanya berisi subfolder dari Program Files dan Windows. Ini adalah screenshot dari File Program di folder VirtualStore saya:

Dan inilah yang ada di folder SopCast, misalnya:

Yaitu jika UAC dihentikan, atau program selalu dimulai dengan hak administrator, file / folder ini akan dibuat di C: \ Program Files \ SopCast. Di Windows XP, file dan folder ini akan dibuat tanpa masalah, karena di dalamnya semua program memiliki hak administrator secara default.

Ini, tentu saja, tidak boleh dianggap oleh pengembang sebagai solusi permanen. Tanggung jawab masing-masing penulis adalah membuat perangkat lunak yang sepenuhnya kompatibel dengan sistem operasi saat ini.

Dialog UAC

Anda mungkin telah memperhatikan bahwa hanya ada tiga dialog UAC yang berbeda. Di sini kita melihat yang ada di Windows 7, 8.x dan 10. Di Vista, dialognya agak berbeda, tetapi kita tidak akan membahasnya..

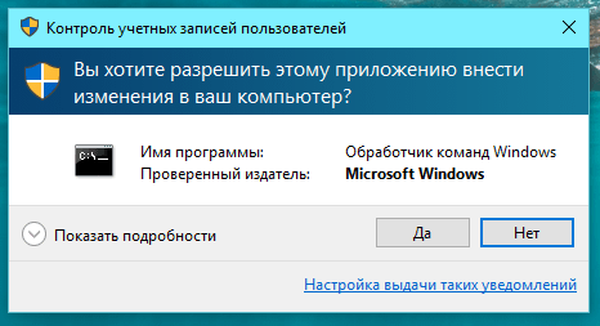

Jenis jendela pertama memiliki garis biru gelap di bagian atas dan ikon dalam bentuk perisai di sudut kiri atas, yang dibagi menjadi 2 bagian biru dan 2 bagian kuning. Jendela ini muncul ketika konfirmasi diperlukan untuk proses dengan tanda tangan digital milik sistem operasi - yang disebut Binari Windows. Kami akan membicarakannya di bawah..

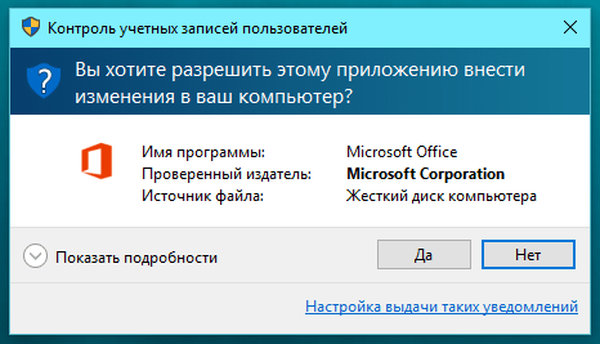

Jenis jendela kedua juga dengan pita biru gelap, tetapi ikon perisai benar-benar biru dan dengan tanda tanya. Jendela ini muncul ketika konfirmasi diperlukan untuk proses yang ditandatangani secara digital, tetapi proses / file bukan milik sistem operasi..

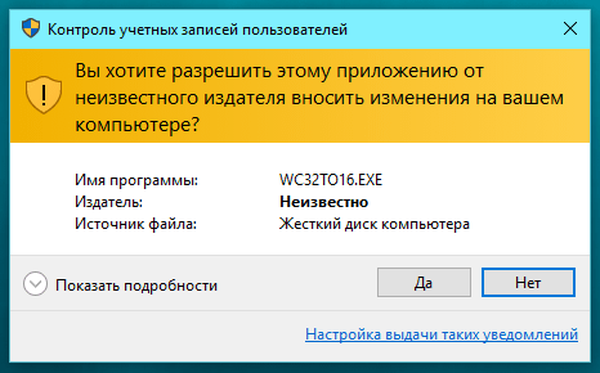

Jendela ketiga dihiasi dengan garis oranye, perisai juga oranye, tetapi dengan tanda seru. Dialog ini muncul ketika konfirmasi diperlukan untuk suatu proses tanpa tanda tangan digital..

Pengaturan UAC

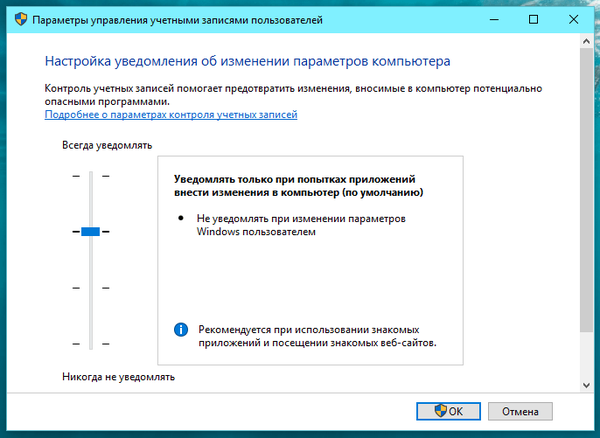

Pengaturan kontrol akun (mode operasi) terletak di Panel Kontrol -> Sistem dan Keamanan -> Ubah Pengaturan Kontrol Akun. Ada 4 di antaranya:

Selalu beri tahu adalah level tertinggi. Mode ini setara dengan cara kerja UAC di Windows Vista. Dalam mode ini, sistem selalu memerlukan konfirmasi hak administrator, terlepas dari proses dan apa yang diperlukan.

Tingkat kedua digunakan secara default di Windows 7, 8.x dan 10. Dalam mode ini, Windows tidak menampilkan jendela UAC ketika datang ke binari Windows yang disebut. Yaitu jika file / proses yang memerlukan hak administrator memenuhi 3 kondisi berikut, sistem operasi akan memberikannya secara otomatis, tanpa konfirmasi dari pengguna:

- file memiliki manifes (built-in atau sebagai file terpisah), yang menunjukkan peningkatan hak secara otomatis;

- file tersebut berada di folder Windows (atau di salah satu subfoldernya);

- file yang ditandatangani dengan tanda tangan digital Windows yang valid.

Mode ketiga sama dengan yang kedua (sebelumnya), tetapi dengan perbedaan bahwa itu tidak menggunakan desktop yang aman. Artinya, layar tidak menjadi gelap, dan kotak dialog UAC muncul seperti yang lain. Microsoft tidak merekomendasikan menggunakan opsi ini, tetapi mengapa - saya akan jelaskan nanti.

Jangan beri tahu saya adalah level keempat dan terakhir. Bahkan, ini berarti sepenuhnya menonaktifkan UAC.

Sangat tepat untuk membuat dua komentar di sini:

- Tanda tangan digital Windows khusus untuk sistem operasi. Saya mengatakan ini karena ada file yang telah ditandatangani secara digital oleh Microsoft. Ini adalah dua tanda tangan terpisah, dengan UAC hanya mengenali tanda tangan digital Windows, karena bertindak sebagai bukti bahwa file tersebut tidak hanya dari Microsoft, tetapi juga merupakan bagian dari sistem operasi.

- Tidak semua file Windows memiliki manifes untuk secara otomatis meningkatkan hak istimewa. Ada file yang sengaja tanpa ini. Misalnya, regedit.exe dan cmd.exe. Jelas bahwa yang kedua dicabut dari promosi otomatis, karena sering digunakan untuk memulai proses lain, dan seperti yang telah disebutkan, setiap proses baru mewarisi hak-hak dari proses yang meluncurkannya. Ini berarti bahwa setiap orang dapat menggunakan baris perintah untuk memulai proses apa saja dengan hak administrator. Untungnya, Microsoft tidak bodoh.

Mengapa penting menggunakan desktop yang aman

Desktop yang aman mencegah kemungkinan interferensi dan interferensi dari proses lain. Seperti disebutkan di atas, hanya sistem operasi yang memiliki akses ke sana dan dengan itu ia hanya menerima perintah dasar dari pengguna, yaitu, menekan tombol "Ya" atau "Tidak".

Jika Anda tidak menggunakan desktop yang aman, penyerang dapat mensimulasikan jendela UAC untuk menyesatkan Anda dan menjalankan file jahat Anda sebagai administrator.

Kapan Anda membutuhkan hak administrator? Ketika jendela UAC muncul?

Biasanya ada tiga kasus di mana UAC mengakses pengguna:

- ketika mengubah pengaturan sistem (non-pengguna), meskipun pada kenyataannya ini hanya berlaku untuk level maksimum UAC;

- saat menginstal atau menghapus program / driver;

- ketika suatu aplikasi / proses membutuhkan hak administrator untuk membuat perubahan pada file sistem / folder atau kunci registri.

Mengapa penting untuk tidak menonaktifkan UAC

Kontrol akun pengguna memberikan tingkat perlindungan yang tinggi, dan sebagai imbalannya tidak membutuhkan apa pun. Artinya, efisiensi UAC sangat tinggi. Saya tidak mengerti mengapa hal itu sangat menjengkelkan orang. Dalam pekerjaan sehari-hari, rata-rata pengguna melihat jendela UAC 1-2 kali sehari. Mungkin bahkan 0. Itu sangat banyak?

Rata-rata pengguna jarang mengubah pengaturan sistem, dan ketika dia melakukannya, UAC tidak peduli dengan pertanyaannya jika ia bekerja dengan pengaturan default.

Pengguna rata-rata tidak menginstal driver dan program setiap hari. Semua driver dan sebagian besar program yang diperlukan diinstal sekali - setelah menginstal Windows. Artinya, ini adalah persentase utama permintaan UAC. Setelah itu, UAC hanya melakukan intervensi selama peningkatan, namun, program versi baru tidak dirilis setiap hari, belum lagi driver. Selain itu, banyak yang tidak memperbarui program atau driver sama sekali, yang selanjutnya mengurangi masalah UAC..

Sangat sedikit program yang membutuhkan hak administrator untuk melakukan tugasnya. Ini terutama defragmenter, alat pembersih dan optimisasi, beberapa program diagnostik (AIDA64, HWMonitor, SpeedFan, dll.) Dan pengaturan sistem (Process Explorer dan Autoruns, misalnya, tetapi hanya jika Anda perlu melakukan sesuatu yang spesifik - misalnya, nonaktifkan driver / layanan atau program yang dimulai dengan Windows). Dan semua ini adalah program yang tidak dapat digunakan sama sekali, atau dalam kasus yang jarang terjadi. Semua aplikasi yang sering digunakan bekerja dengan UAC benar-benar normal dan tidak mengajukan pertanyaan:

- pemutar multimedia (audio dan / atau video);

- konverter video / audio;

- perangkat lunak untuk pemrosesan gambar / video / audio;

- program untuk menangkap tangkapan layar desktop atau rekaman video di dalamnya;

- program untuk melihat gambar;

- Browser web

- pengunduh file (pengelola unduhan dan klien jaringan P2P);

- Klien FTP

- messenger atau program instan untuk komunikasi suara / video;

- program untuk membakar cakram;

- pengarsip;

- editor teks;

- Pembaca PDF

- mesin virtual;

- dan lainnya.

Bahkan menginstal pembaruan Windows tidak mengaktifkan jendela UAC.

Ada orang yang siap untuk menyumbangkan 1-2 atau lebih menit sehari untuk "mengoptimalkan" sistem dengan beberapa program yang ditulis miring yang tidak berguna, tetapi tidak siap untuk menghabiskan beberapa detik sehari untuk menjawab permintaan UAC.

Pernyataan berbeda seperti "Saya adalah pengguna yang berpengalaman dan saya tahu cara melindungi diri saya" tidak cukup, karena tidak ada yang diasuransikan dan hasil dari situasi tertentu tidak selalu tergantung pada pengguna. Apalagi orang cenderung melakukan kesalahan, itu terjadi pada semua orang.

Biarkan saya memberi Anda satu contoh: misalkan Anda menggunakan program yang memiliki kerentanan, dan suatu hari Anda akan berada di situs yang menggunakan kerentanan ini. Jika kontrol pengguna diaktifkan dan program bekerja dengan hak terbatas, penyerang tidak akan dapat melakukan banyak masalah. Kalau tidak, kerusakan pada sistem bisa sangat besar..

Dan ini hanyalah satu dari banyak contoh..

Menjalankan aplikasi dengan Windows sebagai administrator

Saya berasumsi bahwa mungkin ada pengguna yang mematikan UAC hanya untuk dapat menjalankan program dengan Windows dan dengan hak administrator. Ini tidak mungkin dengan cara biasa, karena UAC tidak dapat mengirim permintaan kepada pengguna sampai desktop dimuat. Namun, ada cara agar Anda dapat mengaktifkan UAC. Ini dia:

- buka Penjadwal Tugas;

- klik Buat tugas;

- di lapangan Nama depan masukkan sesuatu yang Anda suka, dan di bagian bawah jendela aktifkan opsi Lakukan dengan hak tertinggi;

- buka tab Pemicu dan klik Buat;

- di menu tarik-turun di bagian atas, pilih Saat masuk; jika Anda ingin membuat tugas untuk pengguna tertentu, pilih opsi Pengguna, lalu klik Ubah pengguna; masukkan nama pengguna dan konfirmasi dengan menekan Ok;

- buka tab Tindakan dan klik Buat;

- klik Ulasan, tunjukkan aplikasi yang sesuai dan konfirmasikan pilihan Anda;

- buka tab Ketentuan dan nonaktifkan opsi Jalankan hanya ketika didukung oleh listrik;

- pada tab Parameter Nonaktifkan opsi Berhenti tugas yang berjalan lebih lama;

- konfirmasi oleh Ok.

Selesai Tugas telah ditambahkan, jadi sekarang aplikasi akan memuat secara otomatis dengan hak administrator. Namun, di sini ada satu halangan kecil: semua tugas tersebut dilakukan dengan prioritas lebih rendah dari normal - di bawah normal. Jika ini cocok untuk Anda, maka semuanya beres. Jika tidak, maka Anda harus bekerja sedikit lagi:

- lari Penjadwal Tugas, jika Anda sudah menutupnya;

- pilih Perpustakaan Penjadwal Tugas;

- tandai tugas Anda, klik Ekspor dan simpan dalam format .xml;

- buka file .xml dalam editor teks;

- temukan bagian 7, yang harus berada di akhir file dan mengubah tujuh (7) antara tag pembuka dan penutup menjadi lima (5);

- simpan file;

- di Penjadwal Tugas, sorot lagi tugas Anda, klik Hapus dan konfirmasi penghapusan;

- sekarang klik Tugas impor, tentukan file yang baru saja Anda simpan dan klik Ok.

Itu saja. Terserah kepada Anda untuk memutuskan apakah akan menggunakan UAC atau tidak, tetapi sangat penting untuk mengetahui apa yang Anda kehilangan ketika Anda mematikan fitur ini, serta menyadari risikonya. Terima kasih atas perhatian anda!

Semoga harimu menyenangkan!