Pekan lalu, rincian terungkap tentang kerentanan perangkat keras utama yang ditemukan pada prosesor Intel, ARM, dan AMD. Penerapan kerentanan ini memungkinkan penyerang dengan akses lokal ke sistem untuk mendapatkan akses untuk membaca data dari memori istimewa sistem kernel. Kedua kerentanan yang ditemukan hadir dalam teknologi prosesor dari pelaksanaan instruksi spekulatif, yang memungkinkan prosesor modern untuk "memprediksi" instruksi mana yang perlu dieksekusi di masa depan, yang mengarah pada peningkatan kinerja sistem secara keseluruhan..

Konten:

- Memahami Kerentanan Meltdown

- Informasi Kerentanan Spectre Dasar

- Cara memeriksa apakah sistem Anda rentan

- Pembaruan firmware

- Pembaruan keamanan Windows untuk melindungi dari kerentanan Meltdown dan Specter

- Apa yang harus dilakukan jika tambalan tidak diinstal

- Degradasi kinerja sistem setelah menginstal pembaruan keamanan Meltdown dan Specter

Memahami Kerentanan Meltdown

Kerentanan Kehancuran (CVE-2017-5754) hanya mempengaruhi prosesor Intel dan ARM (prosesor AMD tidak terpengaruh).

Implementasi kerentanan Meltdown memungkinkan pemutusan isolasi antara aplikasi pengguna dan kernel OS. Seorang penyerang dapat memperoleh akses ke data yang dilindungi yang diproses oleh kernel OS. Hampir semua model prosesor Intel yang dirilis dalam 13 tahun terakhir (kecuali untuk prosesor Intel Itanium dan Intel Atom sebelum 2013) dipengaruhi oleh kerentanan ini.

Informasi Kerentanan Spectre Dasar

Kerentanan Momok (CVE-2017-5753 dan CVE-2017-5715) Kerentanan ini hadir pada kedua prosesor Intel dengan ARM dan AMD. Saat menerapkan kerentanan dari satu program, Anda dapat mengakses memori program atau layanan lain (mencuri kata sandi, data pribadi, dll.). Melaksanakan serangan melalui kerentanan Spectre jauh lebih sulit daripada menerapkan melalui Meltdown, tetapi, karenanya, lebih sulit untuk bertahan melawannya..

Cara memeriksa apakah sistem Anda rentan

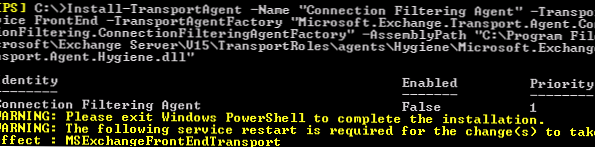

Microsoft telah merilis modul Powershell khusus Spekulasicontrol untuk menguji keberadaan kerentanan prosesor di sistem Anda (memeriksa apakah ada pembaruan BIOS / firmware dan patch untuk Windows).

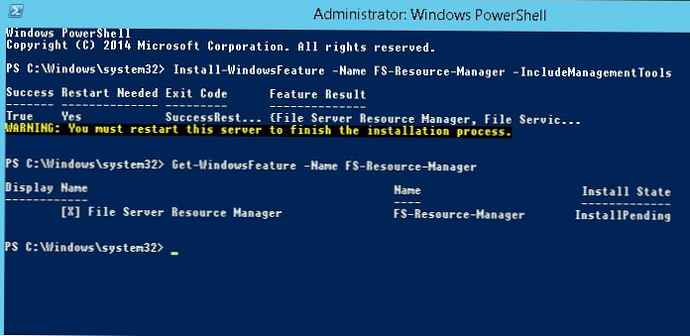

Modul SpeculationControl dapat diinstal melalui manajer paket dari galeri Powershell:

Simpan-Modul -Nama SpeculationControl -Path c: \ tmp \ SpeculationControl

Instal-Modul -Nama SpeculationControl

Atau unduh sebagai arsip zip dari TechNet.

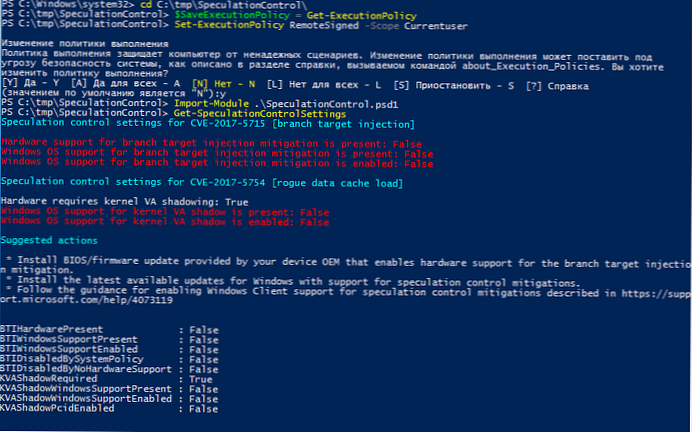

$ SaveExecutionPolicy = Dapatkan-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

Modul Impor. \ SpeculationControl.psd1

Dapatkan-SpeculationControlSettings

Dalam kasus saya, modul mengembalikan data berikut:

Pengaturan kontrol spekulasi untuk CVE-2017-5715 [injeksi target cabang]Dukungan perangkat keras untuk mitigasi injeksi target cabang hadir: False

Dukungan OS Windows untuk mitigasi injeksi target cabang hadir: False

Dukungan OS Windows untuk mitigasi injeksi target cabang diaktifkan: Salah

Pengaturan kontrol spekulasi untuk CVE-2017-5754 [beban cache data nakal]

Perangkat keras membutuhkan kernel VA shadowing: Benar

Dukungan OS Windows untuk kernel VA shadow hadir: Salah

Dukungan OS Windows untuk kernel VA shadow diaktifkan: Salah

Tindakan yang disarankan

* Instal pembaruan BIOS / firmware yang disediakan oleh OEM perangkat Anda yang memungkinkan dukungan perangkat keras untuk mitigasi injeksi target cabang.

* Instal pembaruan terbaru yang tersedia untuk Windows dengan dukungan untuk mitigasi kontrol spekulasi.

* Ikuti panduan untuk mengaktifkan dukungan Klien Windows untuk mitigasi kontrol spekulasi yang dijelaskan dalam https://support.microsoft.com/help/4073119

BTIHardware Hadir: Salah

BTIWindowsDukunganPresent: False

BTIWindowsSupportEnabled: Salah

BTIDisabledBySystemPolicy: False

BTIDdiaktifkanByNoHardwareSupport: Salah

KVAShadowRequired: Benar

KVAShadowWindowsDukunganPresent: False

KVAShadowWindowsSupportEnabled: Salah

KVAShadowPcidEnabled: Salah

Seperti yang Anda lihat, dalam hal ini, komputer rentan terhadap Meltdown (CVE-2017-5754) dan Specter (CVE-2017-5715). Tidak ada pembaruan atau patch firmware perangkat keras untuk Windows.

Jangan lupa untuk mengembalikan kebijakan eksekusi ke aslinya:Set-ExecutionPolicy $ SaveExecutionPolicy -Scope Currentuser

Pembaruan firmware

Karena masalahnya adalah perangkat keras terkait, pertama-tama Anda perlu memeriksa situs web vendor Anda untuk pembaruan BIOS / firmware untuk sistem Anda. Jika belum ada firmware seperti itu, setidaknya Anda harus menginstal pembaruan keamanan yang memblokir akses ke memori orang lain di tingkat OS.

Pembaruan keamanan Windows untuk melindungi dari kerentanan Meltdown dan Specter

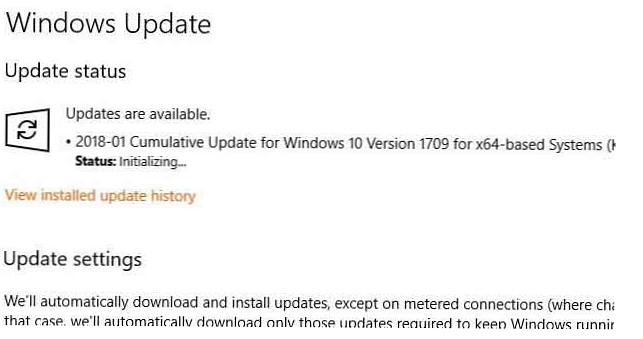

Microsoft dengan cepat menerbitkan pembaruan keamanan yang seharusnya melindungi sistem operasi Windows dari mengimplementasikan serangan melalui kerentanan Meltdown dan Specter.

Pembaruan dirilis untuk Windows 10 dan Windows 7 / Windows Server 2008 R2 (KB4056897) dan Windows 8.1 / Windows Server 2012 R2 (KB4056898).

Pembaruan harus diinstal secara otomatis di komputer melalui Pembaruan Windows / WSUS.

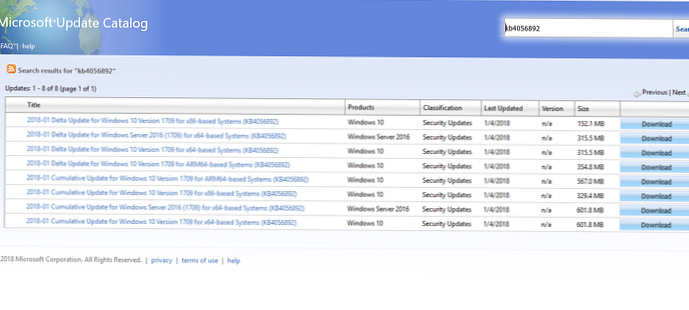

Untuk mengunduh dan menginstal pembaruan secara manual, Anda dapat menggunakan tautan berikut ke katalog Pembaruan Windows.

- Windows 10 1507 - KB4056893 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056893

- Windows 10 1511 - KB4056888 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056888

- Windows 10 1607 - KB4056890 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056890

- Windows 10 1703 - KB4056891 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056891

- Windows 10 1709 - KB4056892 - https://www.catalog.update.microsoft.com/Search.aspx?q=kb4056892

- Windows 8.1 x86 / x64 dan Windows Server 2012 R2 (KB4056898): https://www.catalog.update.microsoft.com/Search.aspx?q=KB4056898

- Windows 7 SP1 x86 / x64, Windows Server 2008 R2 dan Windows Embedded Standard 7 (KB4056897): https://www.catalog.update.microsoft.com/Search.aspx?q=KB4056897

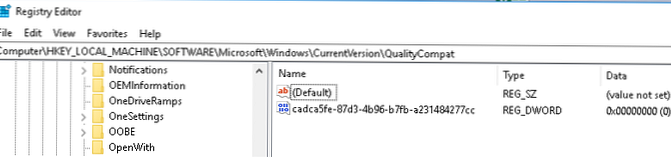

Apa yang harus dilakukan jika tambalan tidak diinstal

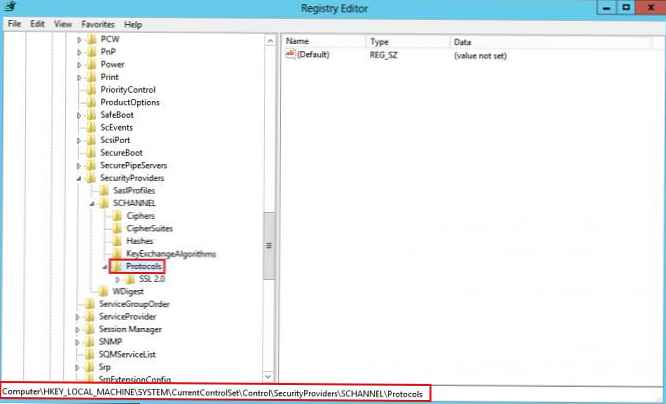

Beberapa antivirus pihak ketiga mungkin memblokir instalasi pembaruan yang mencakup kerentanan Meltdown dan Specter. Dalam hal ini, disarankan di cabang registri HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ QualityCompat temukan kuncinya cadca5fe-87d3-4b96-b7fb-a231484277cc, ubah nilainya menjadi 0 dan nyalakan kembali komputer Anda.

reg tambahkan “HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ QualityCompat" / v cadca5fe-87d3-4b96-b7fb-a231484277cc / t REG_DWORD / d 0 / f

Setelah reboot, Anda perlu mencoba menginstal pembaruan lagi.

Ada juga informasi tentang ketidakcocokan beberapa antivirus dengan pembaruan ini, karena mereka mengakses memori kernel dengan cara yang mirip dengan Meltdown.

Jika pembaruan tidak diinstal dengan kesalahan 0x80070643, pastikan tambalan sudah diinstal, atau versi tambalan tidak cocok dengan versi OS.

Dalam beberapa kasus, ketika Anda menginstal pembaruan KB4056894 pada Windows 7, sistem lumpuh di BSOD setelah reboot dengan kesalahan 0x000000c4 dan berhenti memuat. Dalam hal ini, hanya menghapus instalan pembaruan melalui disk boot / pemulihan akan membantu (mirip dengan artikel ini).

dir d:dism / image: d: \ /remove-package/packagename:Package_for_RollupFix ~ 31bf3856ad364e35 ~ amd64 ~~7601.24002.1.4 / norestart

Degradasi kinerja sistem setelah menginstal pembaruan keamanan Meltdown dan Specter

Menurut informasi yang tersedia, pembaruan Windows ini mengurangi kinerja sistem secara keseluruhan sebesar 5-30%, tergantung pada versi prosesor dan perangkat lunak yang digunakan. Peningkatan suhu CPU juga dicatat. Ini disebabkan oleh fakta bahwa skema kerja kernel Windows dengan memori berubah secara signifikan. Jadi panggilan diperlambat dengan perubahan tingkat hak istimewa - panggilan sistem harus juga beralih ke tabel halaman lain yang menjelaskan semua memori kernel OS

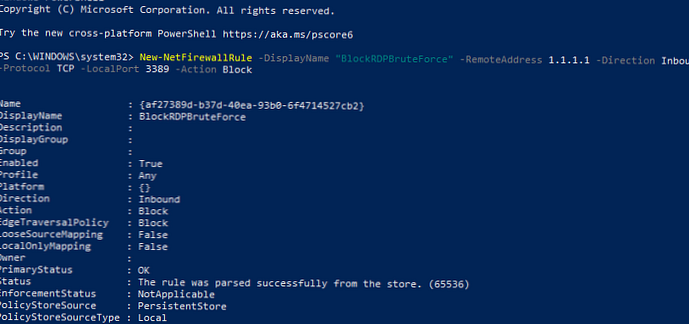

Anda dapat menonaktifkan perlindungan untuk sementara dengan mengubah kunci registri berikut:

reg tambahkan "HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memory Management" / v FeatureSettingsOverride / t REG_DWORD / d 3 / f

reg tambahkan "HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memory Management" / v FeatureSettingsOverrideMask / t REG_DWORD / d 3 / f

Aktifkan perlindungan:

reg tambahkan “HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memory Management" / v FeatureSettingsOverride / t REG_DWORD / d 0 / f

reg tambahkan “HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Memory Management" / v FiturSettingsOverrideMask / t REG_DWORD / d 3 / f

Menurut informasi dari Intel, pada Skylake dan prosesor yang lebih baru, penurunan kinerja tidak signifikan. Rupanya, pengguna server cloud beban tinggi dengan kepadatan tinggi VM / layanan sebagian besar akan merasakan masalah penurunan kinerja..