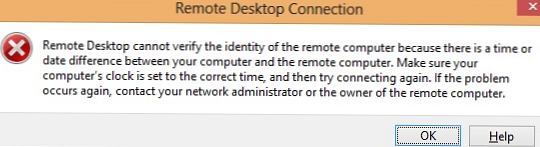

Menghadapi kesalahan berikut pada koneksi RDP ke server jauh di domain AD. Setelah menentukan nama pengguna dan kata sandi domain yang benar, sebuah jendela muncul dengan kesalahan (di bawah) dan jendela rdp klien ditutup.

Remote Desktop tidak dapat memverifikasi identitas komputer jarak jauh karena ada perbedaan waktu atau tanggal antara komputer Anda dan komputer jarak jauh. Pastikan jam komputer Anda diatur ke waktu yang benar, dan kemudian coba hubungkan lagi. Jika masalah terjadi lagi, hubungi administrator jaringan Anda atau pemilik komputer jarak jauh.

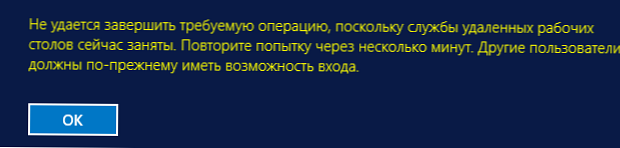

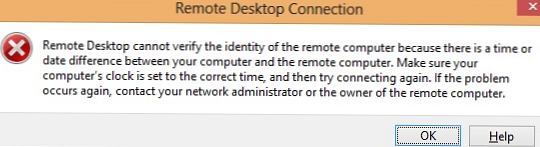

Di Windows versi Rusia, kesalahannya terlihat seperti ini:

Sesi Remote Desktop tidak dapat memverifikasi keaslian komputer jarak jauh karena perbedaan waktu atau tanggal saat ini telah terdeteksi antara komputer ini dan komputer jarak jauh. Periksa apakah jam komputer diatur dengan benar dan coba hubungkan lagi. Jika masalah berlanjut, hubungi administrator sistem Anda atau pemilik komputer jarak jauh..Sebagai berikut dari teks kesalahan, klien RDP tidak dapat mengautentikasi menggunakan Kerberos, karena perbedaan waktu antara komputer lokal dan komputer jarak jauh melebihi 5 menit. Tetapi dalam kasus saya, ini ternyata salah: dengan membuka konsol server jarak jauh melalui ILO, saya memastikan bahwa zona waktu dan waktu pada kedua komputer adalah sama (dan diterima dari server NTP yang sama).

Anda dapat mencoba memeriksa waktu di komputer jauh dengan perintah:

waktu bersih \\ remote-komputer-IP-address

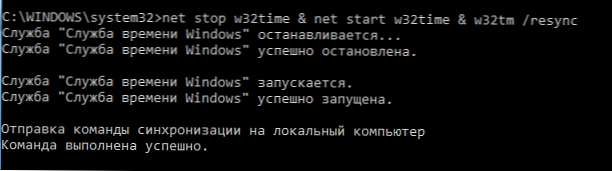

Untuk berjaga-jaga, Anda dapat melakukan sinkronisasi waktu manual dan memulai kembali layanan w32time:

w32tm / config / manualpeerlist: your_ntp_server_ip NTP, 0x8 / syncfromflags: manual

net stop w32time & net start w32time & w32tm / resync

Alasan lain karena waktu yang dapat hilang di komputer dibahas dalam artikel..

Kiat. Jika server jauh virtual, periksa apakah sinkronisasi waktu dengan hypervisor host dinonaktifkan dalam pengaturan VM.Jika Anda memiliki akses fisik ke komputer jarak jauh (saya punya akses melalui konsol ILO), di komputer jarak jauh, periksa pengaturan server DNS di pengaturan adaptor jaringan. Pastikan juga server DNS yang ditentukan dapat diakses dari server jarak jauh. Cara termudah untuk melakukan ini adalah dengan perintah:

nslookup server_name DNSServername

Jika server DNS tidak merespons, periksa apakah semuanya OK atau coba tentukan server DNS lain.

Jika beberapa adapter jaringan digunakan pada komputer jarak jauh, periksa rute yang benar ketika mengakses server DNS. Mungkin komputer sedang mencoba mengakses server DNS melalui adaptor jaringan kedua pada subnet yang berbeda.

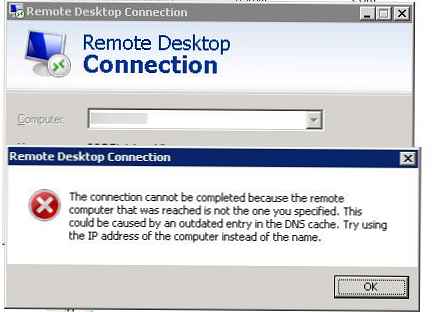

Coba sambungkan ke komputer jarak jauh di utara melalui klien RDP berdasarkan alamat IP bukannya FQDN lengkap dari nama DNS. Dalam hal ini, Kerberos tidak akan digunakan selama otorisasi.

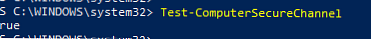

Verifikasi bahwa hubungan trust dengan domain AD rusak dengan menjalankan perintah PowerShell:

Test-ComputerSecureChannel

Dengan kepercayaan yang tepat, itu harus mengembalikan True.

Untuk memulihkan kepercayaan dengan domain, Anda dapat menggunakan perintah:

Test-ComputerSecureChannel -Perbaikan -Credential corp \ adminname

Jika terjadi kesalahan: “Test-ComputerSecureChannel: Tidak dapat mengatur ulang kata sandi saluran aman untuk akun komputer di domain. Pengoperasian gagal dengan pengecualian berikut: Server tidak operasional”, Periksa ketersediaan pengontrol domain dari server dan ketersediaan port terbuka untuk Domain dan layanan trust menggunakan utilitas portqry.

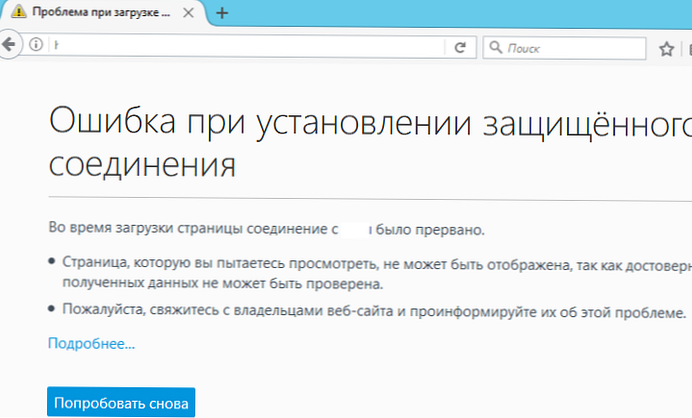

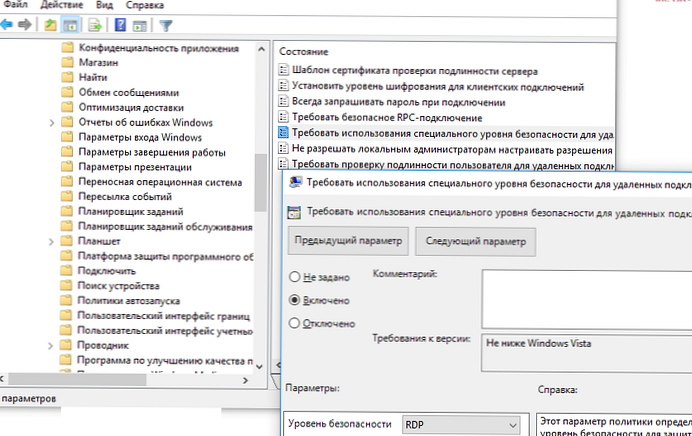

Pastikan bahwa Lapisan Keamanan RDP diatur ke tingkat keamanan yang sama dalam pengaturan protokol RDP pada server lokal dan jarak jauh. Parameter ini dapat diatur melalui "Memerlukan penggunaan tingkat keamanan khusus untuk koneksi RDP jarak jauh"(Memerlukan penggunaan lapisan keamanan khusus untuk koneksi jarak jauh (RDP)) di bawah Konfigurasi Komputer -> Template Administratif -> Komponen Windows -> Layanan Desktop Jarak Jauh -> Host Sesi Desktop Jarak Jauh -> Keamanan (Konfigurasi Komputer -> Kebijakan \ Template Administrasi -> Komponen Windows -> Layanan Desktop Jarak Jauh -> Remote Host Sesi Desktop -> Keamanan) dengan memilih yang kurang aman Rdp tingkat dengan analogi dengan artikel tersebut. Atau melalui pengaturan registri HKLM \ System \ CurrentControlSet \ Control \ Terminal Server \ WinStations \ RDP-Tcp \ SecurityLayer.

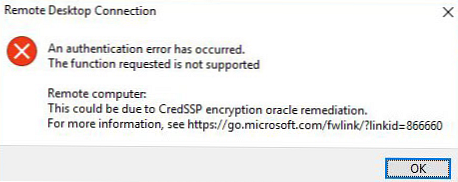

Saya juga merekomendasikan untuk memastikan bahwa masalahnya tidak terkait dengan perubahan terbaru dalam protokol CredSSP..