Pada 14 Mei 2019, Microsoft mengumumkan kerentanan kritis dalam implementasi Remote Table Service (sebelumnya Terminal Services) di Windows, yang memungkinkan penyerang tidak terauthentikasi untuk mengeksekusi kode arbitrer pada sistem target secara jarak jauh melalui protokol RDP. Kerentanan RCE (Remote Code Execution) dijelaskan dalam CVE-2019-0708 dan diberi nama tidak resmi BlueKeep. Kerentanan hanya dipengaruhi oleh versi Windows yang lebih lama - dari Windows XP (Windows Server 2003) hingga Windows 7 (Windows Server 2008 R2). Versi yang lebih baru (Windows 10, 8.1 dan Windows Server 2012R2 / 2016/2019) tidak terpengaruh oleh kerentanan ini dalam RDS.

Konten:

- Kerentanan RCE CVE-2019-0708 di Layanan Desktop Jarak Jauh

- Perlindungan Kerentanan BlueKeep CVE-2019-0708

- Pembaruan Windows untuk melindungi terhadap kerentanan RDP BlueKeep

Kerentanan RCE CVE-2019-0708 di Layanan Desktop Jarak Jauh

Kerentanan tidak hadir dalam protokol RDP itu sendiri, tetapi dalam implementasi Layanan Desktop Jarak Jauh di versi Windows yang lebih lama. Untuk mengeksploitasi kerentanan, Anda hanya perlu akses jaringan ke komputer dengan versi Windows yang terpengaruh dan keberadaan layanan RDP diaktifkan di dalamnya (akses yang tidak boleh diblokir oleh firewall). Yaitu jika host Windows Anda dapat diakses dari Internet melalui RDP, ini berarti bahwa kerentanan dapat dieksploitasi oleh siapa pun. Kerentanan tersebut direalisasikan dengan mengirimkan permintaan khusus ke Layanan Desktop Jarak Jauh melalui RDP, sementara praauthentikasi pengguna jarak jauh tidak diperlukan. Setelah kerentanan BlueKeep diimplementasikan, penyerang dari jarak jauh dapat mengeksekusi kode arbitrer pada sistem target dengan hak istimewa SISTEM.

Microsoft mencatat bahwa ada kemungkinan yang sangat tinggi dari munculnya worm otomatis yang akan menggunakan kerentanan dalam RDS untuk menyebar di jaringan lokal. Dengan demikian, skala serangan dapat mencapai hasil worm WannaCry (kerentanan yang digunakan dalam protokol SMB CVE-2017-0144 - EternalBlue).

Perlindungan Kerentanan BlueKeep CVE-2019-0708

Untuk melindungi dari kerentanan CVE-2019-0708 (BlueKeep), Microsoft menyarankan Anda menginstal pembaruan keamanan dengan cepat (tercantum di bagian berikutnya). Untuk mengurangi risiko implementasi kerentanan pada sistem hingga pembaruan diinstal pada perimeter eksternal, tindakan berikut disarankan:

- Nonaktifkan sementara akses RDP ke komputer dan nonaktifkan Remote Desktop Services atau blokir akses eksternal ke RDP pada firewall perimeter jaringan dan nonaktifkan penerusan port RDP ke jaringan lokal;

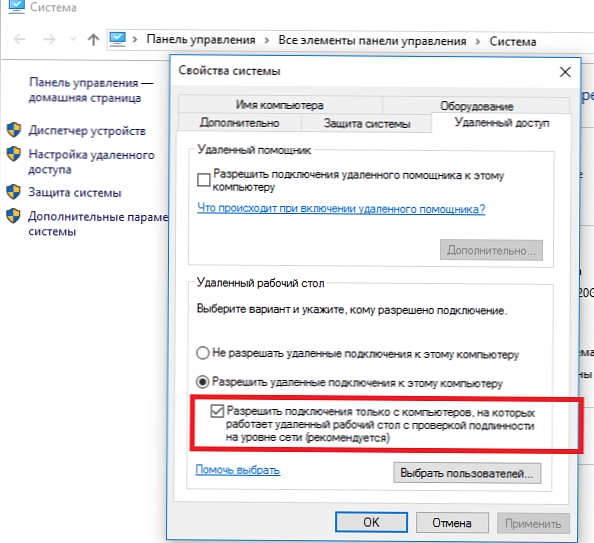

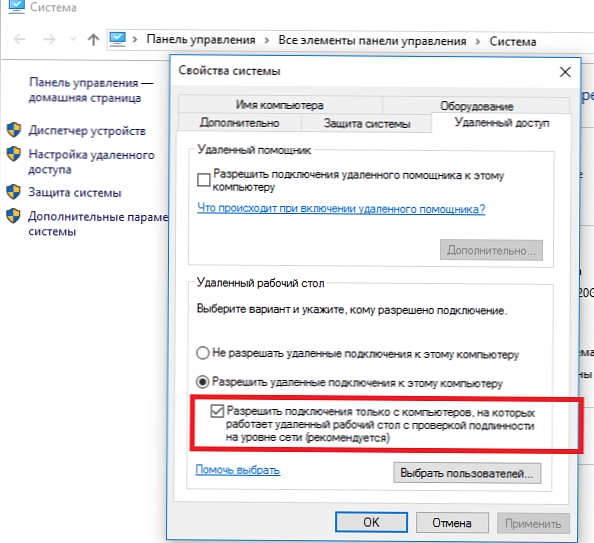

- Aktifkan dukungan Otentikasi Tingkat Jaringan (NLA - Otentikasi tingkat jaringan) dalam pengaturan RDP di komputer) - dimungkinkan untuk mengkonfigurasi Windows 7/2008 R2 dan Windows XP SP3. Saat NLA diaktifkan, untuk menerapkan kerentanan, penyerang harus terlebih dahulu mengautentikasi dengan Layanan Desktop Jarak Jauh menggunakan akun yang valid (serangan hanya dapat diimplementasikan sebagai pengguna yang sah).

Pembaruan Windows untuk melindungi terhadap kerentanan RDP BlueKeep

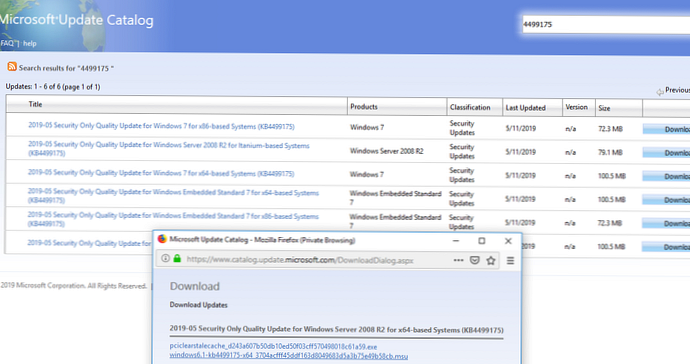

Microsoft telah merilis pembaruan untuk semua sistem operasi Windows yang rentan terhadap CVE-2019-0708 (BlueKeep). Patch tersedia untuk diunduh di Katalog Pembaruan Microsoft..

Terlepas dari kenyataan bahwa Microsoft telah berhenti mendukung Windows XP dan Windows Server 2003, pembaruan telah dirilis untuk perlindungan BlueKeep untuk sistem warisan ini. Yang sekali lagi menekankan keseriusan kerentanan yang ditemukan dan risiko tinggi eksploitasi massanya.

Di bawah ini adalah tautan langsung untuk mengunduh pembaruan secara manual untuk versi populer Windows:

KB4500331:

Windows XP SP3 x86, x64 Windows XP Tertanam, Windows Server 2003 SP2 x86, x64 - https://www.catalog.update.microsoft.com/Search.aspx?q=KB4500331

KB4499175:

- Windows Server 2008 R2 SP1 dan Windows 7 SP1 x64 - windows6.1-kb4499175-x64_3704acfff45ddf163d8049683d5a3b75e49b58cb.msu

- Windows 7 x86 SP1 - windows6.1-kb4499175-x86_6f1319c32d5bc4caf2058ae8ff40789ab10bf41b.msu

Pada Windows XP dan 2003, pembaruan kb4500331 harus diinstal secara manual.

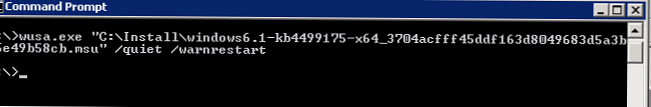

Untuk Pembaruan Windows 7 dan Windows Server 2008 R2 KB4499175 sudah tersedia untuk instalasi melalui WSUS (tergantung pada pengaturan persetujuan pembaruan) dan Pembaruan Microsoft. Tetapi Anda dapat menginstalnya secara manual dari file msu menggunakan wusa.exe:

wusa.exe "C: \ Instal \ windows6.1-kb4499175-x64_3704acfff45ddf163d8049683d5a3b75e49b58cb.msu" / quiet / warnrestartart