Selalu menikmati menggunakan perintah SUBST. Itu nyaman. Dan untuk program lama, dan untuk, misalnya, "memperpendek" jalur ke folder jaringan. Seringkali pengguna membuat jalur dengan panjang yang hanya Anda yang ingin tahu.

Dan saya tidak berharap Microsoft menyapu tersebar di sini.

Apa ini diungkapkan dalam. Dan fakta bahwa sekarang ada dua jenis sesi yang dapat Anda gunakan: standar dan, dinamakan, terangkat (ketika program diluncurkan atas nama Administrator)

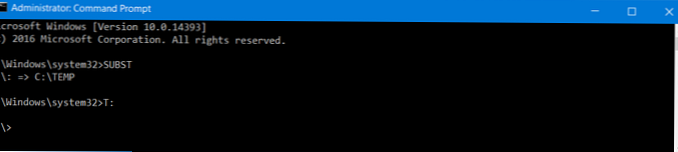

Dan inilah yang terjadi. Dalam sesi standar, buat (ganti) folder dengan huruf drive

Seperti itu

SUBST T: C: \ TEMP

Apa yang terjadi??

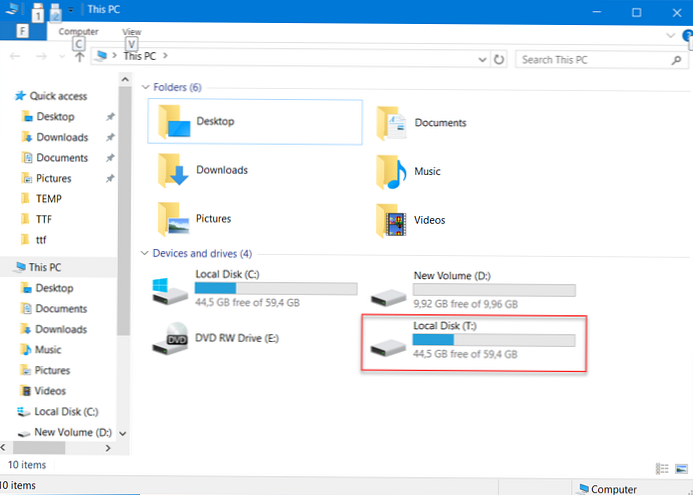

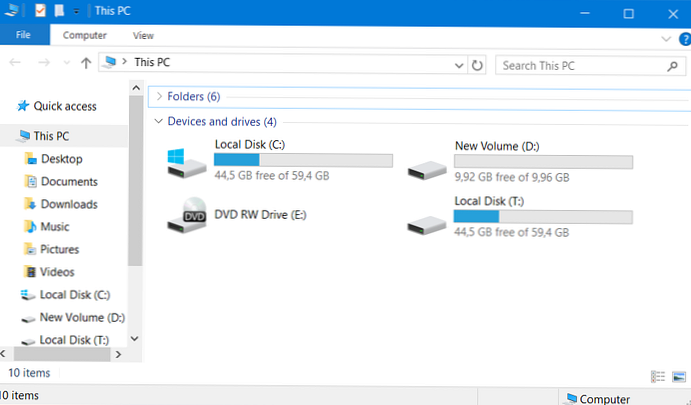

Dari baris perintah standar - disk "baru" terlihat

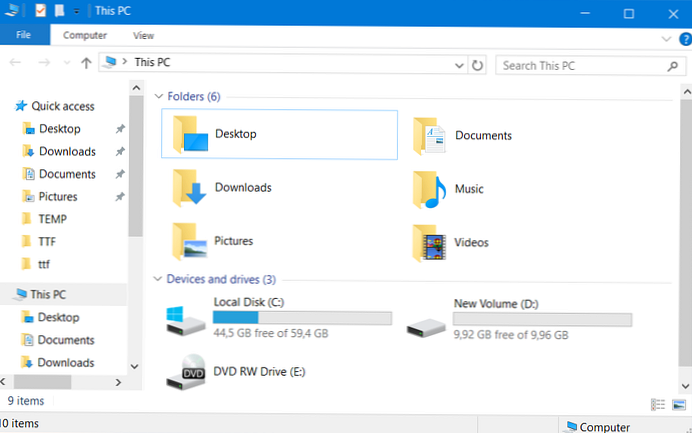

Dan di Windows Explorer juga terlihat

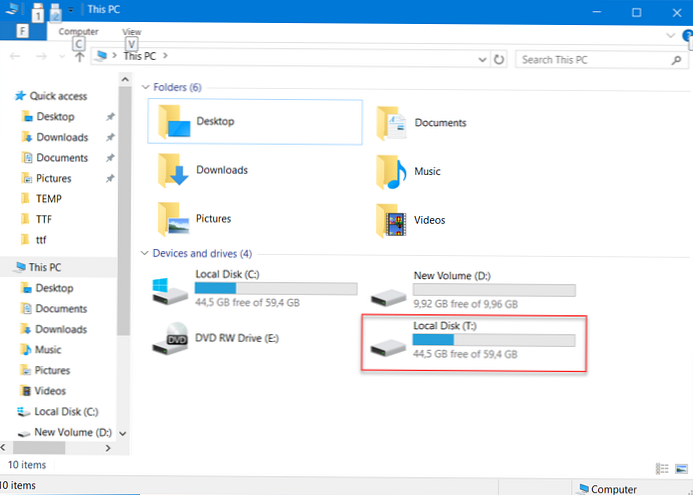

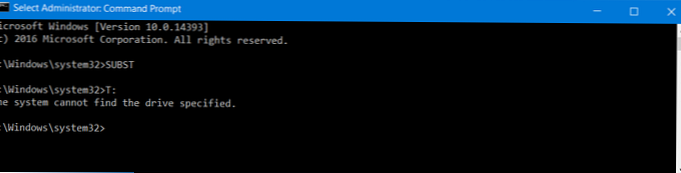

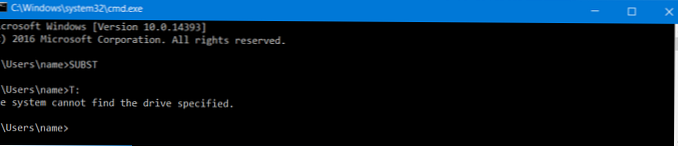

Sekarang jalankan promt perintah yang ditinggikan dan Ups! Dan tidak ada drive T, seolah-olah mereka tidak melakukan apa-apa

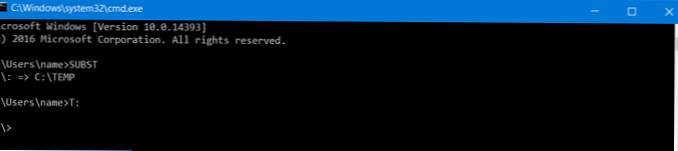

Bisakah melakukan yang sebaliknya? Jalankan SUBST dalam sesi yang tinggi?

Kami mencoba - itu berhasil

Kami memulai Windows Explorer dan ... tidak ada surat seperti itu

Kami meluncurkan baris perintah standar ... sekali lagi tidak

Tidak menyerupai apa pun? Tapi itu mengingatkan saya. Dengan cara yang sama, bola jaringan yang terhubung dengan perintah NET USE “tidak terlihat” seperti yang dijelaskan dalam artikel https://winitpro.ru/index.php/2015/03/11/nework-disk-access-from-elevated-programs/

Dan ada solusinya. Di sini, secara teori, seharusnya juga begitu, pikirku. Berikutnya adalah beberapa jam dan percobaan, dan inilah yang terjadi. Tidak ada output standar. Tidak ada rekomendasi. Tapi kruk bisa dicetak.

Jadi, dalam urutan.

Metode 1: Microsoft "Metode"

"Metode" Microsoft adalah apa yang saya sebut solusi ini. Itu terdiri dalam proposal ... Nonaktifkan UAC!

Yah, hanya penopang, mereka tidak peduli tentang keamanan, tetapi itu berhasil 🙂

Anda dapat membacanya di TechNet - https://social.technet.microsoft.com/wiki/contents/articles/13953.windows-server-2012-deactivating-uac.aspx

Atau sederhananya:

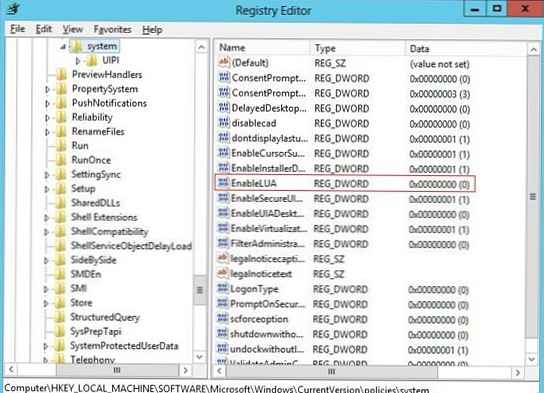

- Nonaktifkan UAC melalui Panel Kontrol

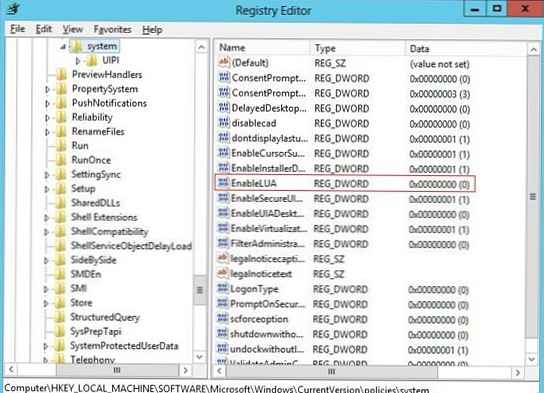

- Ubah nilai kunci dari "1" menjadi "0"

"HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ kebijakan \ sistem"REGEDIT4

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System] "EnableLUA" = dword: 00000000

- Mulai ulang OS

Diperiksa - berfungsi.

Metode 2: Memata-matai Net

Salah satu opsi yang muncul dengan jaringan. Jalankan SUBST dua kali. Dalam sesi sederhana dan tinggi

Diperiksa - berfungsi.

Metode 3: "Tujuan untuk penemuan kelicikan"

Metode ini milik saya sendiri. Ini mengingatkan sebuah lelucon lama, "Dan kita memiliki amandel yang dihilangkan. Autogenous. Melalui anus."

Apa intinya. Bukan SUBST tetapi NET USE digunakan

- Kami berbagi folder yang diinginkan di komputer yang sama

- Kami menghubungkannya sebagai drive jaringan dengan perintah NET USE

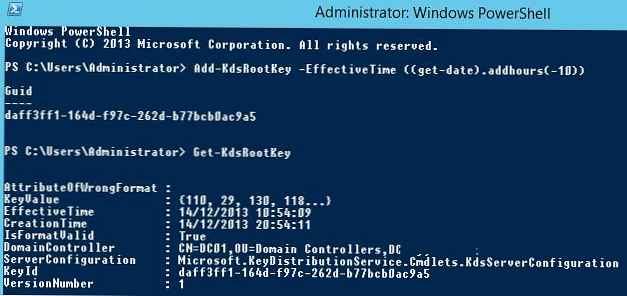

- Jangan lupa untuk menambahkan kunci ke registri dari artikel https://winitpro.ru/index.php/2015/03/11/nework-disk-access-from-elevated-programs/

- Nikmati hidup.

Diperiksa - berfungsi

Metode 4: Memata-matai Net (itpro)

Kami menggerakkan "penopang" dalam registri

reg tambahkan "HKLM \ SYSTEM \ CurrentControlSet \ Control \ Session Manager \ Perangkat DOS" / v Z: / t REG_SZ / d "\ ?? \C: \ DirectoryName"/ f

Dimana

- Z: - huruf drive yang Anda butuhkan

- C: \ DirectoryName - bungkus masing-masing yang Anda butuhkan

Catatan:

- Perintah ini hanya lulus dari sesi yang ditinggikan (dimulai atas nama Administrator)

- Jangan lupa untuk reboot.

Diperiksa - berfungsi. Disk muncul di sistem, seperti setelah perintah SUBST, dengan satu-satunya perbedaan adalah bahwa itu terlihat dari semua sesi

Dan dari Windows Explorer

Metode mana yang menjadi fokus Anda.