Ketika Anda menghidupkan komputer di domain Direktori Aktif menggunakan Windows GUI atau perintah NETDOM.EXE, secara default objek yang baru dibuat jatuh ke dalam wadah (OU) Komputer, yang merupakan wadah default untuk semua objek yang baru dibuat dari tipe "Computer".

Kerugian dari pendekatan ini adalah bahwa Anda tidak dapat menetapkan kebijakan grup domain tunggal untuk OU Computers, dan ternyata pada komputer baru di domain (berpotensi tidak aman) Anda tidak dapat menerapkan pengaturan keamanan khusus (selain yang standar untuk seluruh domain).

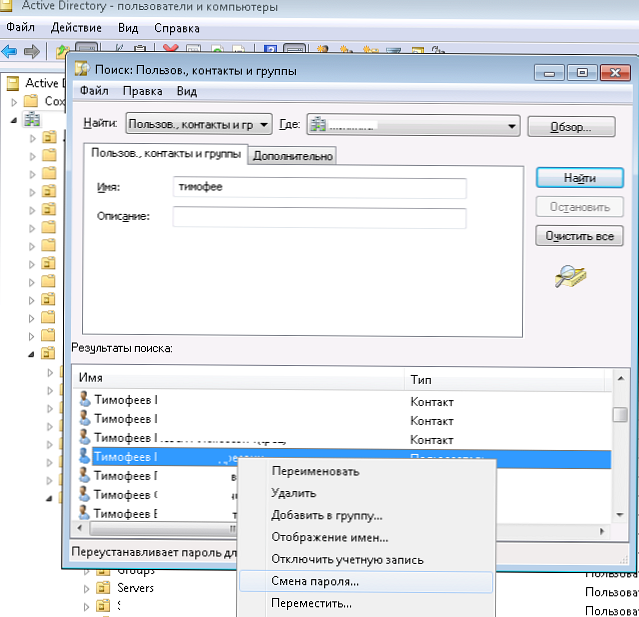

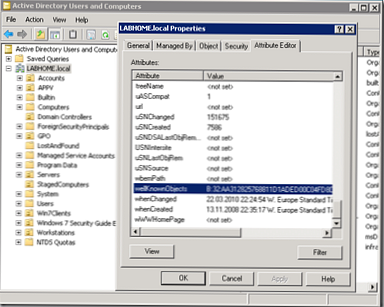

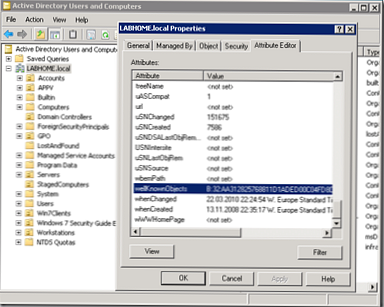

Mari kita cari tahu di mana pengaturan yang menentukan OU default untuk komputer domain disimpan. Buka konsol Pengguna dan Komputer Direktori Aktif (cara menginstal snap-in Direktori Aktif di Windows 7), atau konsol Edit ADSI, gunakan menu konteks untuk pergi ke properti domain, dan kemudian pergi ke tab Editor Atribut.

Wadah AD yang digunakan komputer baru secara default didefinisikan dalam atribut wellKnownObjects.

Tetapi ketika Anda mencoba mengklik dua kali pada atribut ini, sebuah jendela muncul dengan kesalahan yang menyatakan bahwa tidak ada editor terdaftar untuk memproses atribut jenis ini. Saya berasumsi bahwa atribut ini dilindungi dari perubahan manual. Oleh karena itu, untuk mengakses parameter ini, saya akan menggunakan utilitas yang luar biasa dari Mark Rusinovich - Active Directory Explorer.

Atribut wellKnownObjects berisi sesuatu seperti ini:

98 39 240 175 31 194 65 13 142 59 177 6 21 187 91 15, CN = redircomp.exe NTDS Quotas, DC = LABHOME, DC = lokal

244 190 146 164 199 119 72 94 135 142 148 33 213 48 135 219, CN = Microsoft, CN = Data Program, DC = LABHOME, DC = lokal

9 70 12 8 174 30 74 78 160 246 74 238 125 170 30 90, CN = Data Program, DC = LABHOME, DC = lokal

34 183 12 103 213 110 78 251 145 233 48 15 202 61 193 170, CN = Prinsip Keamanan Asing, DC = LABHOME, DC = lokal

24 226 234 128 104 79 17 210 185 170 0 192 79 121 248 5, CN = Objek Dihapus, DC = LABHOME, DC = lokal

47 186 193 135 10 222 17 210 151 196 0 192 79 216 213 205, CN = Infrastruktur, DC = LABHOME, DC = lokal

171 129 83 183 118 136 17 209 173 237 0 192 79 216 213 205, CN = LostAndFound, DC = LABHOME, DC = lokal

171 29 48 243 118 136 17 209 173 237 0 192 79 216 213 205, CN = Sistem, DC = LABHOME, DC = lokal

163 97 178 255 255 210 17 209 170 75 0 192 79 215 216 58, OU = Domain Controllers, DC = LABHOME, DC = lokal

170 49 40 37 118 136 17 209 173 237 0 192 79 216 213 205, CN = Komputer, DC = LABHOME, DC = lokal

169 209 202 21 118 136 17 209 173 237 0 192 79 216 213 205, CN = Pengguna, DC = LABHOME, DC = lokal

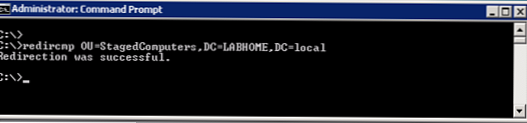

Sekarang kita mengerti di mana parameter yang kita butuhkan disimpan, mari kita coba mengubahnya. Seperti yang saya katakan, atribut wellKnownObjects tidak dapat diedit menggunakan konsol AD, yang mungkin untuk yang terbaik)). Untuk memodifikasi parameter ini, Microsoft telah mengembangkan utilitas khusus yang disebut redircmp.exe, yang disimpan di folder% SystemRoot% \ System32 (pada sistem Windows Server 2003/2008).

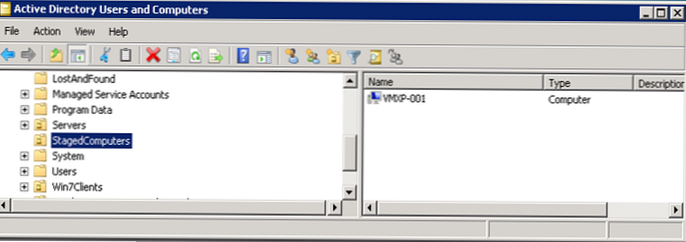

Sebelum menggunakan utilitas redircmp.exe, kita akan membuat Unit Organisasi baru, di mana objek-objek Komputer kemudian akan jatuh. Misalnya, saya membuat OU Stagedcomputers. Jalankan perintah berikut:

redircmp OU = StagedComputers, DC = LABHOME, DC = lokal

Dan kemudian dengan bantuan Active Directory Explorer kita akan melihat isi dari atribut wellKnownObjects (seperti yang akan Anda lihat, itu telah berubah):

170 49 40 37 118 136 17 209 173 237 0 192 79 216 213 205, OU = StagedComputers, DC = LABHOME, DC = lokal

98 39 240 175 31 194 65 13 142 59 177 6 21 187 91 15, CN = NTDS Quotas, DC = LABHOME, DC = lokal

244 190 146 164 199 119 72 94 135 142 148 33 213 48 135 219, CN = Microsoft, CN = Data Program, DC = LABHOME, DC = lokal

9 70 12 8 174 30 74 78 160 246 74 238 125 170 30 90, CN = Data Program, DC = LABHOME, DC = lokal

34 183 12 103 213 110 78 251 145 233 48 15 202 61 193 170, CN = Prinsip Keamanan Asing, DC = LABHOME, DC = lokal

24 226 234 128 104 79 17 210 185 170 0 192 79 121 248 5, CN = Objek Dihapus, DC = LABHOME, DC = lokal

47 186 193 135 10 222 17 210 151 196 0 192 79 216 213 205, CN = Infrastruktur, DC = LABHOME, DC = lokal

171 129 83 183 118 136 17 209 173 237 0 192 79 216 213 205, CN = LostAndFound, DC = LABHOME, DC = lokal

171 29 48 243 118 136 17 209 173 237 0 192 79 216 213 205, CN = Sistem, DC = LABHOME, DC = lokal

163 97 178 255 255 210 17 209 170 75 0 192 79 215 216 58, OU = Domain Controllers, DC = LABHOME, DC = lokal

169 209 202 21 118 136 17 209 173 237 0 192 79 216 213 205, CN = Pengguna, DC = LABHOME, DC = lokal

Dan akhirnya, untuk tujuan pengujian, saya mencoba memasukkan Windows XP (nama PC VMXP-001) dalam domain LABHOME, objek yang benar-benar baru dari tipe Computer muncul di wadah StagedComputers.