Pada artikel ini, kita akan melihat bagaimana mendefinisikan pengontrol domain dengan peran FSMO di Direktori Aktif, cara mentransfer satu atau lebih peran FSMO ke pengontrol domain lainnya (opsional), dan bagaimana cara paksa menangkap peran FSMO jika terjadi kegagalan kontroler domain yang memiliki peran tersebut..

Konten:

- Untuk apa peran FSMO dalam domain Direktori Aktif??

- Lihat Pemilik Peran FSMO di Domain

- Mentransfer Peran FSMO Menggunakan PowerShell

- Mentransfer Peran FSMO dari Snap-in Graphics Direktori Aktif

- Mentransfer Peran FSMO dari Baris Perintah Menggunakan Utilitas ntdsutil

- Paksa Pengambilan Peran Direktori Aktif FSMO

Untuk apa peran FSMO dalam domain Direktori Aktif??

Secara singkat coba ingat-ingat mengapa peran yang diinginkan FSMO (Operasi Master Tunggal yang Fleksibel, operasi agen tunggal) dalam domain Direktori Aktif.

Bukan rahasia lagi bahwa di Active Directory sebagian besar operasi standar (seperti membuat akun pengguna baru, grup keamanan, menambahkan komputer ke domain) dapat dilakukan pada pengontrol domain apa pun. Layanan Replikasi AD bertanggung jawab untuk menyebarkan perubahan ini di seluruh direktori AD. Berbagai konflik (misalnya, penggantian nama pengguna secara simultan pada beberapa pengontrol domain) diselesaikan dengan prinsip sederhana - siapa yang terakhir benar. Namun, ada sejumlah operasi di mana konflik tidak dapat diterima (misalnya, ketika membuat domain anak / hutan baru, mengubah skema AD, dll.). Untuk melakukan operasi yang memerlukan keunikan wajib, pengontrol domain dengan peran FSMO diperlukan. Tujuan utama dari peran FSMO adalah untuk mencegah konflik semacam ini.

Total Domain Direktori Aktif Mungkin lima peran FSMO.

Dua peran unik untuk AD hutan:

- Master skema - bertanggung jawab untuk membuat perubahan pada skema Direktori Aktif, misalnya, ketika memperluas menggunakan perintah adprep / forestprep (untuk mengelola peran, diperlukan hak “Admin skema”);

- Master penamaan domain - memberikan keunikan nama untuk semua domain dan bagian aplikasi yang dibuat di hutan AD (untuk manajemen Anda memerlukan hak “Admin perusahaan”);

Dan tiga peran untuk semua orang domain (untuk mengelola peran ini, akun Anda harus berada di grup "Admin Domain"):

- Emulator PDC - Ini adalah browser utama pada jaringan Windows (Domain Master Browser - diperlukan untuk tampilan normal komputer di lingkungan jaringan); memonitor kunci pengguna dengan kata sandi yang salah, adalah server NTP utama dalam domain, digunakan untuk kompatibilitas dengan klien Windows 2000 / NT, dan digunakan oleh server root DFS untuk memperbarui informasi namespace;

- Master Infrastruktur - bertanggung jawab untuk memperbarui referensi objek lintas-domain, perintah juga dijalankan di atasnya adprep / domainprep.

- Master RID (Master RID) -server mendistribusikan RID ke pengontrol domain lain (dalam batch 500 buah) untuk membuat pengidentifikasi objek unik - SID.

Lihat Pemilik Peran FSMO di Domain

Cara menentukan kontroler domain mana yang merupakan pemilik / pemilik peran FSMO tertentu?

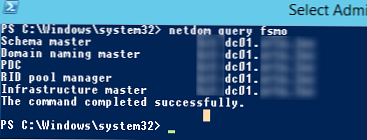

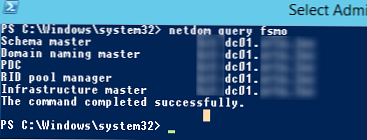

Untuk menemukan semua pemilik peran FSMO di domain AD, jalankan perintah:

permintaan netdom fsmo

Master skema dc01.domain.loc Penamaan domain master dc01.domain.loc PDC dc01.domain.loc RID pool manager dc01.domain.loc Infrastruktur master dc01.domain.loc

Anda dapat melihat peran FSMO untuk domain lain:

kueri netdom fsmo /domain:contoso.com

Contoh ini menunjukkan bahwa semua peran FSMO terletak di pengontrol domain DC01. Saat Anda menggunakan hutan AD (domain) baru, semua peran FSMO ditempatkan di DC pertama. Pengontrol domain apa pun kecuali RODC dapat menjadi master peran FSMO. Dengan demikian, administrator domain dapat mentransfer peran FSMO apa pun ke pengontrol domain lainnya.

Anda bisa mendapatkan informasi tentang peran FSMO dalam domain melalui PowerShell menggunakan Get-ADDomainController (modul Active Directory untuk PowerShell dari RSAT harus diinstal):

Dapatkan-ADDomainController -Filter * | Select-Object Name, Domain, Forest, OperationMasterRoles | Where-Object $ _. OperationMasterRoles

Atau Anda bisa mendapatkan FSMO peran level hutan dan level domain seperti ini:

Dapatkan-ADDomain | Select-Object InfrastructureMaster, RIDMaster, PDCEmulator

Dapatkan-ADForest | Select-Object DomainNamingMaster, SchemaMaster

Rekomendasi umum Microsoft untuk menempatkan peran FSMO pada pengontrol domain:

- Peran tingkat hutan (master Skema dan master penamaan Domain) harus ditempatkan pada pengendali domain root, yang juga merupakan server katalog global;

- Semua 3 peran domain FSMO harus ditempatkan pada satu DC dengan kinerja yang memadai;

- Semua DC di hutan harus menjadi server katalog global, sebagai ini meningkatkan keandalan dan kinerja AD, sementara peran Master Infrastruktur sebenarnya tidak diperlukan. Jika Anda memiliki DC di domain Anda tanpa peran Katalog Global, Anda harus menempatkan peran Master Infrastruktur FSMO di dalamnya;

- Jangan aduk tugas lain di DC, pemilik peran FSMO.

Dalam Active Directory, Anda dapat mentransfer peran FSMO dalam beberapa cara: menggunakan snap-in grafis mmc AD, menggunakan utilitas ntdsutil.exe, atau melalui PowerShell. Pemindahan peran FSMO biasanya dipikirkan ketika mengoptimalkan infrastruktur AD, saat menonaktifkan atau menghancurkan pengontrol domain dengan peran FSMO. Ada dua cara untuk mentransfer peran FSMO: sukarela (ketika kedua DC tersedia) atau terpaksa (ketika DC dengan peran FSMO tidak tersedia / rusak)

Mentransfer Peran FSMO Menggunakan PowerShell

Cara termudah dan tercepat untuk mentransfer peran FSMO dalam domain adalah cmdlet PowerShell Pindahkan-ADDirectoryServerOperationMasterRole.

Anda dapat mentransfer satu atau lebih peran FSMO ke DC yang ditentukan sekaligus. Perintah berikut akan mentransfer dua peran ke DC02:

Move-ADDirectoryServerOperationMasterRole -Identity dc02 -OperationMasterRole PDCEmulator, RIDMaster

Dalam argumennya OperationMasterRole Anda dapat menentukan nama peran FSMO dan indeksnya sesuai dengan tabel:

| PDCEmulator | 0 |

| RIDMaster | 1 |

| Infrastruktururaster | 2 |

| Schemamaster | 3 |

| DomainNamingMaster | 4 |

Perintah sebelumnya dalam bentuk yang lebih pendek terlihat seperti ini:

Move-ADDirectoryServerOperationMasterRole -Identity dc02 -OperationMasterRole 0.1

Dan untuk mentransfer semua peran FSMO ke pengontrol domain tambahan sekaligus, lakukan:

Move-ADDirectoryServerOperationMasterRole -Identity dc03 -OperationMasterRole 0,1,2,3,4

Mentransfer Peran FSMO dari Snap-in Graphics Direktori Aktif

Anda dapat menggunakan snap-in grafis Active Directory standar untuk memigrasi peran FSMO. Operasi transfer lebih disukai dilakukan pada DC dengan peran FSMO. Jika konsol server tidak tersedia, Anda harus menjalankan perintah Ubah pengontrol domain dan pilih pengontrol domain dalam mmc-snap.

Mentransfer Master RID, Emulator PDC, dan Peran Master Infrastruktur

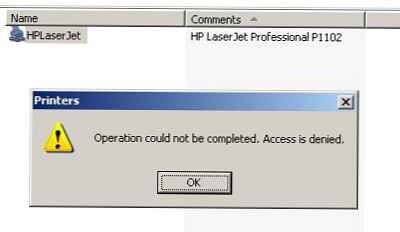

Untuk mentransfer peran tingkat domain (RID, PDC, Master Infrastruktur), konsol Pengguna dan Komputer Direktori Aktif (DSA.msc) standar digunakan

- Buka konsol Pengguna dan Komputer Direktori Aktif;

- Klik kanan pada nama domain Anda dan pilih Master operasi;

- Anda akan melihat jendela dengan tiga tab (RID, PDC, Infrastruktur), di mana masing-masing Anda dapat mentransfer peran yang sesuai dengan menentukan pemilik baru peran FSMO dan mengklik tombol Ubah.

Transfer Peran Master Skema

Gunakan snap-in Skema Direktori Aktif untuk mentransfer level FSMO dari hutan Master Skema.

- Sebelum memulai snap-in, Anda perlu mendaftarkan pustaka schmmgmt.dll dengan menjalankan perintah di prompt perintah: regsvr32 schmmgmt.dll

2. Buka MMC dengan mengetik MMC di baris perintah;

2. Buka MMC dengan mengetik MMC di baris perintah;

3. Di menu, pilih File -> Tambah / Hapus snap-in dan tambahkan konsol Skema Direktori Aktif;

4. Klik kanan pada root konsol (Skema Direktori Aktif) dan pilih Master operasi;

5. Masukkan nama pengontrol di mana peran master sirkuit ditransfer, klik Ubah dan baiklah. Jika tombol tidak tersedia, verifikasi bahwa akun Anda adalah anggota grup admin Skema.

Transfer FSMO dari peran master penamaan domain

- Untuk mentransfer peran master penamaan domain FSMO, buka domain dan konsol manajemen kepercayaan Domain dan Trust Direktori Aktif;

- Klik kanan pada nama domain Anda dan pilih satu opsi Master operasi;

- Tekan tombol Ubah, tentukan nama pengontrol domain dan klik OK.

Mentransfer Peran FSMO dari Baris Perintah Menggunakan Utilitas ntdsutil

Perhatian: Penting untuk menggunakan utilitas ntdsutil dengan hati-hati, memahami dengan jelas apa yang Anda lakukan, jika tidak, Anda dapat dengan mudah menghancurkan domain Direktori Aktif!

- Pada pengontrol domain, buka prompt perintah dan masukkan perintah:

ntdsutil - Ketikkan perintah:

peran - Lalu:

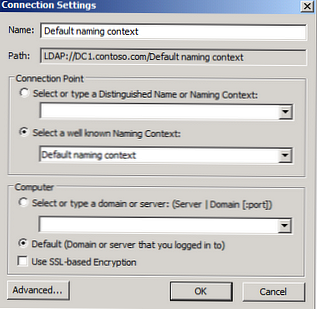

koneksi - Maka Anda harus terhubung ke DC yang ingin Anda transfer perannya. Untuk melakukan ini, ketik:

terhubung ke server - Masuk

qdan tekan Enter. - Untuk mentransfer peran FSMO, gunakan perintah:

peran transfer, di mana peran yang ingin Anda transfer. Sebagai contoh:master skema transfer,transfer RIDdll.

- Konfirmasikan pengalihan peran FSMO;

- Setelah mentransfer peran, klik

qdan Enter untuk keluar dari ntdsutil.exe; - Mulai ulang pengendali domain.

Paksa Menangkap Peran Direktori Aktif FSMO

Jika DC dengan salah satu peran FSMO gagal (dan tidak mungkin untuk mengembalikannya), atau tidak tersedia untuk waktu yang lama, Anda dapat secara paksa mencegat salah satu peran FSMO darinya. Tetapi sangat penting untuk memastikan bahwa server dari mana peran FSMO diambil tidak pernah seharusnya tidak muncul di jaringan jika Anda tidak ingin masalah baru dengan AD (bahkan jika nanti Anda mengembalikan DC dari cadangan). Jika Anda ingin mengembalikan server yang hilang ke domain, satu-satunya cara yang benar adalah menghapusnya dari AD, membersihkan instal ulang Windows dengan nama baru, instal peran ADDS dan tingkatkan server ke pengontrol domain

Anda dapat memaksa mengambil peran FSMO menggunakan PowerShell atau NTDSUtil.

Cara termudah untuk menangkap peran FSMO adalah melalui PowerShell. Untuk ini, cmdlet Pindahkan-ADDirectoryServerOperationMasterRole yang sama digunakan untuk transfer peran, tetapi parameter ditambahkan -Paksaan.

Misalnya, untuk mengambil peran PDCEmulator dan memaksanya untuk ditransfer ke DC02, lakukan:

Move-ADDirectoryServerOperationMasterRole -Identity DC2 -OperationMasterRole PDCEmulator -Force

Anda juga dapat mentransfer peran FSMO ke server DC02 menggunakan utilitas ntdsutil. Proses menangkap peran melalui ntdsutil mirip dengan transfer reguler. Gunakan perintah berikut:

ntdsutil

peran

koneksi

terhubung ke server DC02 (Anda akan mentransfer peran ke server ini)

berhenti

Untuk menangkap berbagai peran FSMO, gunakan perintah:merebut master skema

merebut master penamaan

tangkap tuan

merebut pdc

merebut master infrastruktur

berhenti

2. Buka MMC dengan mengetik MMC di baris perintah;

2. Buka MMC dengan mengetik MMC di baris perintah;